Криптографические методы защиты информации. Односторонние функции и система Диффи-Хеллмана. (Лекция 2)

Содержание

- 2. ПРЕДЫСТОРИЯ И ОСНОВНЫЕ ИДЕИ Для того, чтобы лучше понять идеи, лежащие в основе ряда криптографических схем

- 3. ПРОБЛЕМА ХРАНЕНИЯ ПАРОЛЕЙ В КОМПЬЮТЕРЕ При хранении логинов и паролей в компьютере администратор может прочитать их

- 4. ПРОБЛЕМА, ВОЗНИКАЮЩАЯ В СИСТЕМАХ ПРОТИВОВОЗДУШНОЙ ОБОРОНЫ При пересечении границы самолет посылает сигнал о том, что он

- 5. КАК РЕШАТЬ ЭТИ ПРОБЛЕМЫ? Для решения этих и некоторых других проблем можно использовать односторонние функции.

- 6. ОДНОСТОРОННЯЯ ФУНКЦИЯ (ОПРЕДЕЛЕНИЕ) Функция называется односторонней, если она вычисляется относительно быстро, а обратную к ней вычислить

- 7. ОДНОСТОРОННЯЯ ФУНКЦИЯ, КОТОРУЮ МЫ БУДЕМ ИСПОЛЬЗОВАТЬ Возведение в степень по модулю y = ax mod p.

- 8. БЫСТРЫЙ СПОСОБ УМНОЖЕНИЯ Быстрый способ: a64 = (((((a2)2)2)2)2)2 (6 умножений) 64 = 26.

- 9. НЕДОСТАТОК РАССМОТРЕННОГО СПОСОБА – ОН РАБОТАЕТ ТОЛЬКО ДЛЯ СТЕПЕНЕЙ ДВОЙКИ. Можно ли расширить его так, чтобы

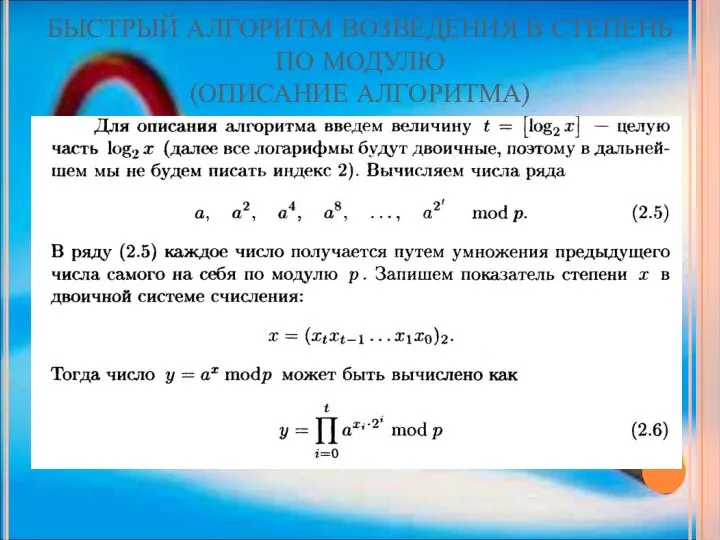

- 10. БЫСТРЫЙ АЛГОРИТМ ВОЗВЕДЕНИЯ В СТЕПЕНЬ ПО МОДУЛЮ (ОПИСАНИЕ АЛГОРИТМА)

- 11. БЫСТРЫЙ АЛГОРИТМ ВОЗВЕДЕНИЯ В СТЕПЕНЬ ПО МОДУЛЮ (ПРИМЕР)

- 12. БЫСТРЫЙ АЛГОРИТМ ВОЗВЕДЕНИЯ В СТЕПЕНЬ ПО МОДУЛЮ (ПСЕВДОКОД)

- 13. ДИСКРЕТНЫЙ ЛОГАРИФМ Дискретный логарифм – это функция, обратная к y = ax mod p. x =

- 14. МЕТОДЫ ДИСКРЕТНОГО ЛОГАРИФМИРОВАНИЯ

- 15. СРАВНЕНИЕ СЛОЖНОСТИ ПРЯМОЙ И ОБРАТНОЙ ФУНКЦИИ БЫСТРОГО ВОЗВЕДЕНИЯ В СТЕПЕНЬ ПО МОДУЛЮ

- 16. РЕШЕНИЕ ПРОБЛЕМЫ ХРАНЕНИЯ ПАРОЛЕЙ В КОМПЬЮТЕРЕ На компьютере хранится не логин и пароль, а логин и

- 17. РЕШЕНИЕ ПРОБЛЕМЫ ПВО База генерирует случайное число R и передает (открыто) его самолету. Самолет вычисляет y

- 18. ВЫВОДЫ Надежность рассмотренных криптосистем основана на том, что враг не может практически вскрыть систему. Фактически мы

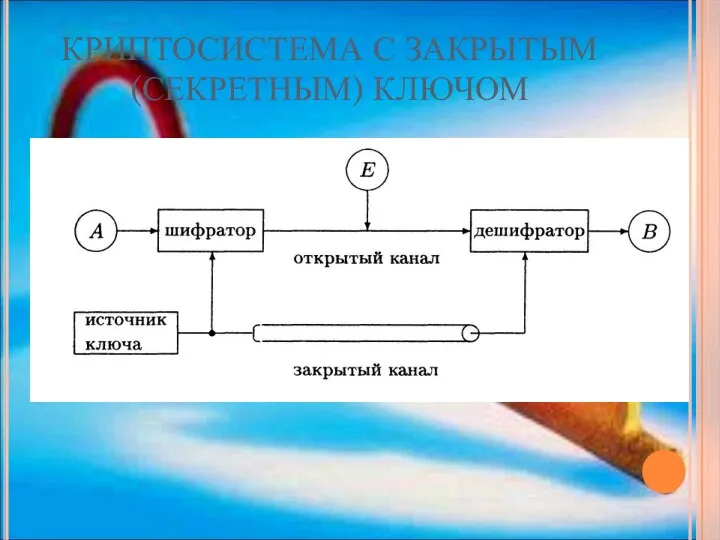

- 19. КРИПТОСИСТЕМА С ЗАКРЫТЫМ (СЕКРЕТНЫМ) КЛЮЧОМ

- 20. КРИПТОСИСТЕМА С ОТКРЫТЫМ КЛЮЧОМ

- 21. ОТЛИЧИЕ КРИПТОСИСТЕМЫ С ЗАКРЫТЫМ КЛЮЧОМ ОТ КРИПТОСИСТЕМЫ С ОТКРЫТЫМ КЛЮЧОМ Криптосистема с закрытым (секретным) ключом подразумевает

- 22. ПРИМЕРЫ СЕКРЕТНЫХ КАНАЛОВ (ЭТО ДОРОГИЕ КАНАЛЫ) Личная встреча Курьерская почта Охраняемый поезд ………… Дорогой канал –

- 23. ПРИМЕРЫ НЕЗАЩИЩЕННЫХ КАНАЛОВ ( ЭТО ДЕШЕВЫЕ КАНАЛЫ) Интернет Телефон Обычная почта E-mail ………. Дешевый канал –

- 24. ЕЩЕ ОДИН НЕДОСТАТОК ОБМЕНА СЕКРЕТНЫМИ КЛЮЧАМИ Вопрос. Сколько нужно ключей, если N абонентов хотят общаться попарно

- 25. СИСТЕМА ДИФФИ-ХЕЛЛМАНА (ПЕРВАЯ КРИПТОСИСТЕМА С ОТКРЫТЫМ КЛЮЧОМ) Цель системы Диффи-Хеллмана – без помощи защищенного канала сформировать

- 26. СИСТЕМА ДИФФИ-ХЕЛЛМАНА ДЛЯ АБОНЕНТОВ A, B, C…. (ВЫБОР ПАРАМЕТРОВ) Выбрать большое простое p. Выбрать g, такое

- 27. ПАРАМЕТРЫ ПОЛЬЗОВАТЕЛЕЙ В СИСТЕМЕ ДИФФИ-ХЕЛЛМАНА

- 28. ВЫЧИСЛЕНИЕ ОБЩЕГО КЛЮЧА С ПОМОЩЬЮ СИСТЕМЫ ДИФФИ-ХЕЛЛМАНА

- 29. ВЫБОР ПАРАМЕТРА G

- 30. СИСТЕМА ДИФФИ-ХЕЛЛМАНА (ПРИМЕР)

- 31. ЛИТЕРАТУРА Рябко, Фионов Основы современной криптографии Глава 2

- 33. Скачать презентацию

Интерактивный тест по математике. Решаем задачи с Буратино (3 класс)

Интерактивный тест по математике. Решаем задачи с Буратино (3 класс) Параллельные прямые

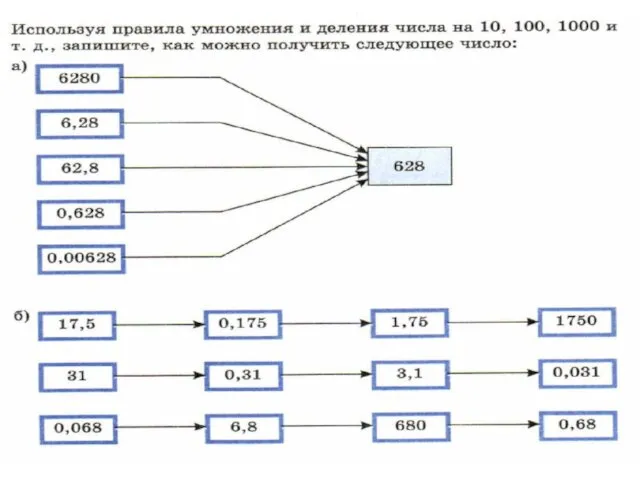

Параллельные прямые Умножение и деления числа на 10, 100, 1000

Умножение и деления числа на 10, 100, 1000 Транспортир. Измерение углов транспортиром. (5 класс)

Транспортир. Измерение углов транспортиром. (5 класс) Измерения и величины

Измерения и величины Урок вводного повторения

Урок вводного повторения Основы практической био-медицинской статистики

Основы практической био-медицинской статистики Симметрия в искусстве

Симметрия в искусстве Задачи по математике

Задачи по математике Углы, связанные с окружностью

Углы, связанные с окружностью Свойства равнобедренного треугольника

Свойства равнобедренного треугольника Сравнение отрезков. Длина отрезка

Сравнение отрезков. Длина отрезка Решение уравнений и задач при помощи уравнений

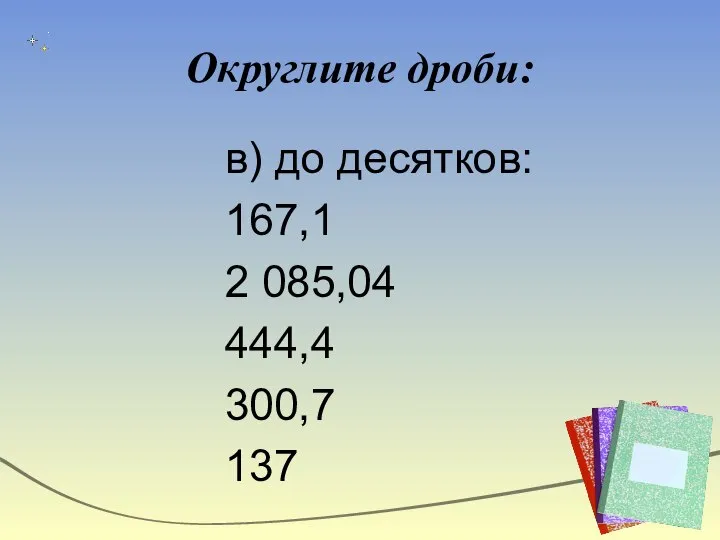

Решение уравнений и задач при помощи уравнений Масштаб карты. Округление дроби

Масштаб карты. Округление дроби Производная. Устные упражнения

Производная. Устные упражнения Решение тригонометрических уравнений

Решение тригонометрических уравнений Компьютерное моделирование физических процессов, как средство формирования математических понятий

Компьютерное моделирование физических процессов, как средство формирования математических понятий Письмове додавання і віднімання чисел. Урок №126

Письмове додавання і віднімання чисел. Урок №126 Виды треугольников

Виды треугольников Обозначение натуральных чисел. Чтение и запись натуральных чисел. МОУ СОШ №256 г. Фокино

Обозначение натуральных чисел. Чтение и запись натуральных чисел. МОУ СОШ №256 г. Фокино  Правило умножения

Правило умножения Способы решения задач на смеси и сплавы. Арифметический. Применение уравнения. Применение систем уравнений

Способы решения задач на смеси и сплавы. Арифметический. Применение уравнения. Применение систем уравнений Решение комбинаторных задач

Решение комбинаторных задач Игра-тренажер 1 класс. Состав чисел 14 – 18

Игра-тренажер 1 класс. Состав чисел 14 – 18 Понятие случайной величины и ее закона распределения

Понятие случайной величины и ее закона распределения Степенная функция

Степенная функция Теория вероятности. Основные понятия, определения, задачи

Теория вероятности. Основные понятия, определения, задачи Решение задач по теории вероятности. Подготовка к ГИА

Решение задач по теории вероятности. Подготовка к ГИА