Содержание

- 2. СОДЕРЖАНИЕ ПРОЕКТА Рекламные вопросы Проблемная задача Графический конспект

- 3. План урока Понятие компьютерная графика История создание компьютерной графики Сферы применения компьютерной графики Типы компьютерных изображений

- 4. Проблемные вопросы Проблемные вопросы 1) Может ли компьютер заменить кисти и краски? 2) Как создать картину

- 21. Задача Задача № 1. Петя записал Ip-адрес школьного сервера на листке бумаги и положил его в

- 22. Решение Решение: Основная идея решения этой задачи- в недопустимости чисел IP-адреса, которые превышают 255. В данном

- 23. Задача Задача № 2 Компания «Яблоко» для реализации своей продукции заказывает у рекламного агентства дорогостоящую печатную

- 24. Задача СИТУАЦИЯ: Время от времени специалисты по компьютерной безопасности выявляют распространяемые в сети музыкальные приложения для

- 25. Решение РЕШЕНИЕ: «Плохие парни» сначала загружают в магазин приложение без вредоносной функциональности, после чего несколько раз

- 26. МЕЖДИСЦИПЛИНАРНЫЕ СВЯЗИ

- 28. Скачать презентацию

Слайд 2

СОДЕРЖАНИЕ ПРОЕКТА

Рекламные вопросы

Проблемная задача

Графический конспект

СОДЕРЖАНИЕ ПРОЕКТА

Рекламные вопросы

Проблемная задача

Графический конспект

Слайд 3

План урока

Понятие компьютерная графика

История создание компьютерной графики

Сферы применения

План урока

Понятие компьютерная графика

История создание компьютерной графики

Сферы применения

компьютерной графики

Типы компьютерных изображений

Типы графических файлов.

Обработка навыков структурирования информации

Типы компьютерных изображений

Типы графических файлов.

Обработка навыков структурирования информации

Слайд 4

Проблемные вопросы

Проблемные вопросы

1) Может ли компьютер заменить кисти и краски?

2) Как

Проблемные вопросы

Проблемные вопросы

1) Может ли компьютер заменить кисти и краски?

2) Как

создать картину с помощью графических редакторов, не уступающую мировым художественным шедеврам?

Основополагающий вопрос

Какова роль компьютерной графики в современном искусстве?

Основополагающий вопрос

Какова роль компьютерной графики в современном искусстве?

Слайд 5

Слайд 6

Слайд 7

Слайд 8

Слайд 9

Слайд 10

Слайд 11

Слайд 12

Слайд 13

Слайд 14

Слайд 15

Слайд 16

Слайд 17

Слайд 18

Слайд 19

Слайд 20

Слайд 21

Задача

Задача № 1. Петя записал Ip-адрес школьного сервера на листке

Задача

Задача № 1. Петя записал Ip-адрес школьного сервера на листке

бумаги и положил его в карман куртки. Петина мама случайно постирала куртку вместе с запиской. После стирки Петя обнаружил в кармане 4 обрывка с фрагментами Ip-адреса. Эти фрагменты обозначены буквами А, Б, В и Г. В какой последовательности нужно поставить буквы, чтоб восстановить Ip – адрес?

.64 3.133 20 3.13

А Б В Г

.64 3.133 20 3.13

А Б В Г

Слайд 22

Решение

Решение: Основная идея решения этой задачи- в недопустимости чисел IP-адреса, которые превышают

Решение

Решение: Основная идея решения этой задачи- в недопустимости чисел IP-адреса, которые превышают

255. В данном случае задача решается совсем просто, ввиду быстрого установления двух обрывков на свои места. Обрывок А не может быть первым (из-за точки). Кроме того, так как число в нем больше 25, то справа к нему нельзя дописать ни одной цифры, иначе получатся числа больше 640. Значит, 64 - одно из чисел IP-адреса, причем не первое. А так как больше обрывков, начинающихся с точки, нет, значит, обрывок А стоит последним. К обрывку В не может быть приставлена справа ни одна цифра, так как число 133 уже трехзначное. Значит, обрывок В должен быть или последним, или после него должна стоять точка. Последнее место уже занято. Значит, обрывок В предпоследний. Проверив оставшиеся 2 варианта, получаем IP-адрес 203.133.133.64

Слайд 23

Задача

Задача № 2 Компания «Яблоко» для реализации своей продукции заказывает у

Задача

Задача № 2 Компания «Яблоко» для реализации своей продукции заказывает у

рекламного агентства дорогостоящую печатную рекламу виде плакатов с условием, что эта реклама будет выполнена в поставленной срок 3 недели и в особом графическом редакторе с 3D изображением «Easy Cut Studio 4.100». Возникает проблема, что у данного агентства нет такой дорогостоящей программы. На приобретение и установку этой программы потребуется 4 недели, а это значит, что агентство не уложится в срок и потеряет клиента. Тогда агентство предлагает заказчику видеоролик сделанный в программе «Faststone Image Viewer» . Благодаря чему будет сделан качественным видео ролик, который опишет каждое преимущество товара, может значительно повысить продажи продукта, а так же сделать бренд более узнаваемым и разместиться как на телевидении, так и в сети интернет.

Тем самым агентство : клиент:

- уложиться в срок - останется доволен и сроком, и

- не потеряет клиента рекламой, и дальнейшими продажами

- не потеряет репутацию

Тем самым агентство : клиент:

- уложиться в срок - останется доволен и сроком, и

- не потеряет клиента рекламой, и дальнейшими продажами

- не потеряет репутацию

Слайд 24

Задача

СИТУАЦИЯ:

Время от времени специалисты по компьютерной безопасности выявляют распространяемые в сети

Задача

СИТУАЦИЯ:

Время от времени специалисты по компьютерной безопасности выявляют распространяемые в сети

музыкальные приложения для скачивания и воспроизведения музыки из «ВКонтакте». Такие плееры нередко имеют дополнительную незаявленную функциональность – они воруют пароли пользователей, установивших такую «музыку» на свои планшеты и смартфоны.

Самая интересная особенность плеера-трояна состоит в том, что жертвы берут его обычно не в стороннем магазине, а на официальной площадке Google Play Store. Как злоумышленникам удается помещать свои вредоносные программы в серьезный магазин приложений?

СИСТЕМНОЕ ПРОТИВОРЕЧИЕ:

Плеер-троян должен быть размещен в магазине приложений, потому что он там оказался, и не должен быть размещен в магазине приложений, поскольку все приложения, размещаемые на этом ресурсе, проходят серьезную проверку и модерацию.

Самая интересная особенность плеера-трояна состоит в том, что жертвы берут его обычно не в стороннем магазине, а на официальной площадке Google Play Store. Как злоумышленникам удается помещать свои вредоносные программы в серьезный магазин приложений?

СИСТЕМНОЕ ПРОТИВОРЕЧИЕ:

Плеер-троян должен быть размещен в магазине приложений, потому что он там оказался, и не должен быть размещен в магазине приложений, поскольку все приложения, размещаемые на этом ресурсе, проходят серьезную проверку и модерацию.

Слайд 25

Решение

РЕШЕНИЕ:

«Плохие парни» сначала загружают в магазин приложение без вредоносной функциональности, после чего

Решение

РЕШЕНИЕ:

«Плохие парни» сначала загружают в магазин приложение без вредоносной функциональности, после чего

несколько раз его обновляют до более современной версии. Когда модераторы Google Play Store утрачивают бдительность, вместе с очередным обновлением в приложение добавляют функцию кражи паролей от учетной записи «ВКонтакте» (приложение требует вводить эти данные для возможности прослушивать музыку).

ИСПОЛЬЗОВАННЫЙ ПРИЕМ:

*Разделение противоречивых свойств во времени

*Принцип вынесения:

а) отделить от объекта «мешающую» часть («мешающее» свойство) или, наоборот, выделить единственно нужную часть или нужное свойство

КОММЕНТАРИЙ:

Злоумышленники использовали уязвимость в Google Play. Этого можно было избежать, заблаговременно проведя диверсионный анализ и выявив факторы риска, способные привести к нежелательным для пользователей исходам.

Как уберечься от вредоносной музыки? Проявлять элементарную осторожность и бдительность. Использовать для защиты аккаунта социальной сети двухфакторную аутентификацию. И никогда не сообщать пароли от почтового ящика и аккаунтов социальных сетей тем, кто клятвенно уверяет, что хочет вас облагодетельствовать.

КАТЕГОРИЯ:

ТРИЗ в системах безопасности

ИСПОЛЬЗОВАННЫЙ ПРИЕМ:

*Разделение противоречивых свойств во времени

*Принцип вынесения:

а) отделить от объекта «мешающую» часть («мешающее» свойство) или, наоборот, выделить единственно нужную часть или нужное свойство

КОММЕНТАРИЙ:

Злоумышленники использовали уязвимость в Google Play. Этого можно было избежать, заблаговременно проведя диверсионный анализ и выявив факторы риска, способные привести к нежелательным для пользователей исходам.

Как уберечься от вредоносной музыки? Проявлять элементарную осторожность и бдительность. Использовать для защиты аккаунта социальной сети двухфакторную аутентификацию. И никогда не сообщать пароли от почтового ящика и аккаунтов социальных сетей тем, кто клятвенно уверяет, что хочет вас облагодетельствовать.

КАТЕГОРИЯ:

ТРИЗ в системах безопасности

Слайд 26

МЕЖДИСЦИПЛИНАРНЫЕ СВЯЗИ

МЕЖДИСЦИПЛИНАРНЫЕ СВЯЗИ

- Предыдущая

Кодирование числовой информацииСледующая -

Фридерик Шопен. Эпоха романтизма

Язык, культура и культурная антропология

Язык, культура и культурная антропология Правила чтения

Правила чтения Государственные внебюджетные фонды Целевые фонды государства

Государственные внебюджетные фонды Целевые фонды государства Близнецовый метод изучения наследственности

Близнецовый метод изучения наследственности Глобальное потепление

Глобальное потепление Ненаркотические анальгетики

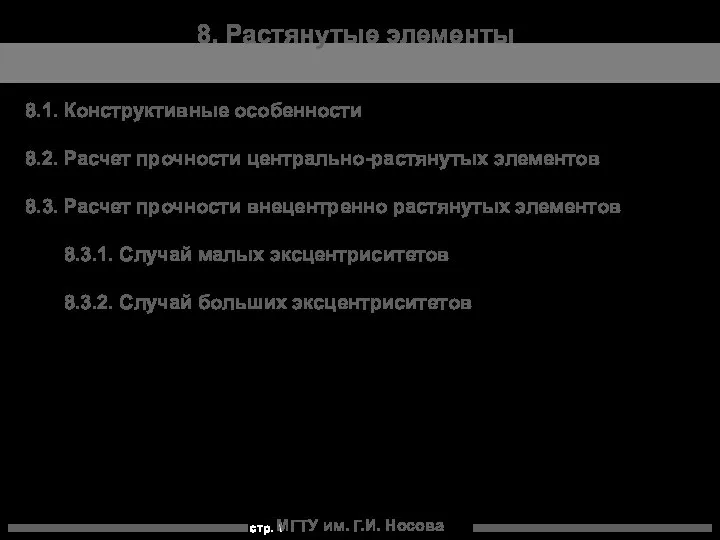

Ненаркотические анальгетики Растянутые элементы

Растянутые элементы Филиппо Брунеллески (1377-1446)

Филиппо Брунеллески (1377-1446) Презентация Методы разрешения конфликтов

Презентация Методы разрешения конфликтов Сумо

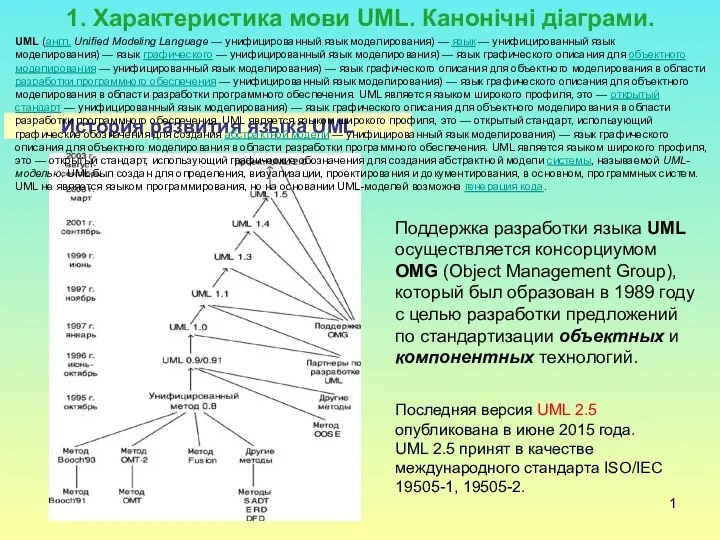

Сумо Характеристика мови UML. Канонічні діаграми

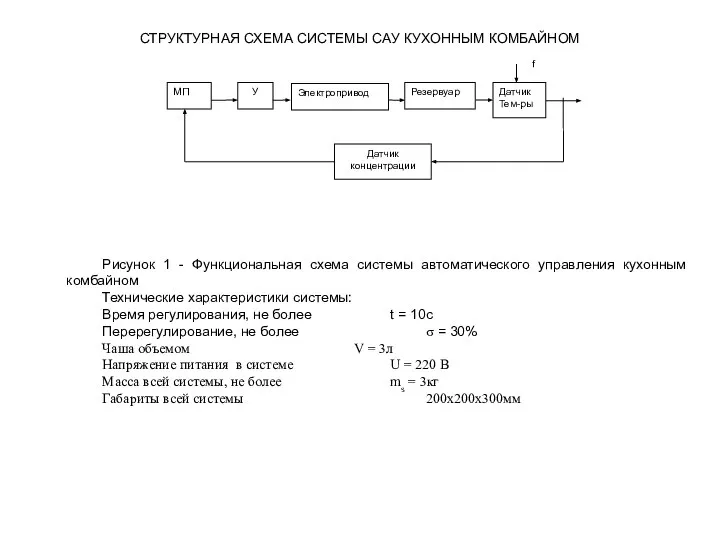

Характеристика мови UML. Канонічні діаграми СТРУКТУРНАЯ СХЕМА СИСТЕМЫ САУ КУХОННЫМ КОМБАЙНОМ

СТРУКТУРНАЯ СХЕМА СИСТЕМЫ САУ КУХОННЫМ КОМБАЙНОМ  Налоговое право

Налоговое право Исследование на тему: «Влияние кризиса на экономику Украины и пути выхода»

Исследование на тему: «Влияние кризиса на экономику Украины и пути выхода» Понятие записи

Понятие записи «Виды и методы контроля знаний учащихся при изучении истории и обществознания»

«Виды и методы контроля знаний учащихся при изучении истории и обществознания» Организация развлекательных услуг в гостинице

Организация развлекательных услуг в гостинице Экономическая теория

Экономическая теория  Законодательная власть в Италии и Иране

Законодательная власть в Италии и Иране Основы программирования. Анализ трудоемкости алгоритмов

Основы программирования. Анализ трудоемкости алгоритмов Даниель Дефо 1660-1731. Роман «Робинзон Крузо»

Даниель Дефо 1660-1731. Роман «Робинзон Крузо» Азаматтық құқық

Азаматтық құқық Питание в горах. Общие принципы, понятия и определения

Питание в горах. Общие принципы, понятия и определения Марина Таранеко: Русские забавы

Марина Таранеко: Русские забавы Стратегия развития башкирского народа. Проект

Стратегия развития башкирского народа. Проект Презентация Тест по теме Зарубежная Европа, Азия, Северная и Латинская Америка

Презентация Тест по теме Зарубежная Европа, Азия, Северная и Латинская Америка Оборудование МС производства и ср-ва автоматизации

Оборудование МС производства и ср-ва автоматизации Қазақтың ұлттық ойындары

Қазақтың ұлттық ойындары