Содержание

- 2. Objetivos Describir las características de los switch huawei Utilizar las principales tecnologías de los switch L2

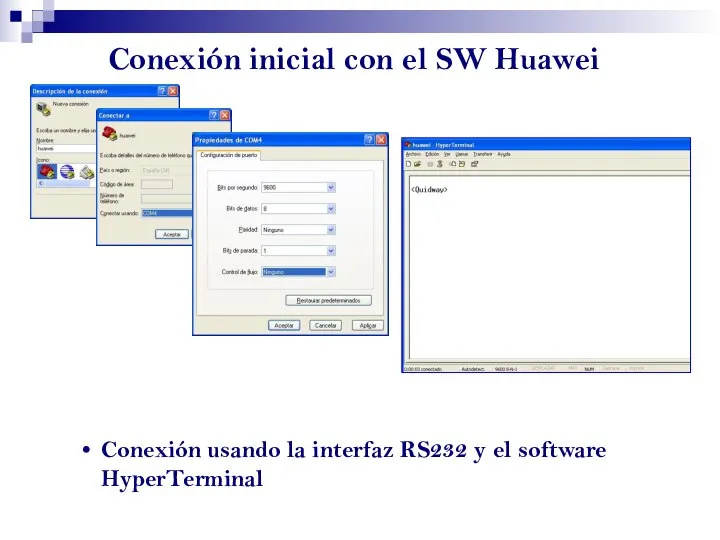

- 3. Administración Consola de administración local (interfaz RS232) Telnet SSH HTTP

- 4. Conexión inicial con el SW Huawei Conexión usando la interfaz RS232 y el software HyperTerminal

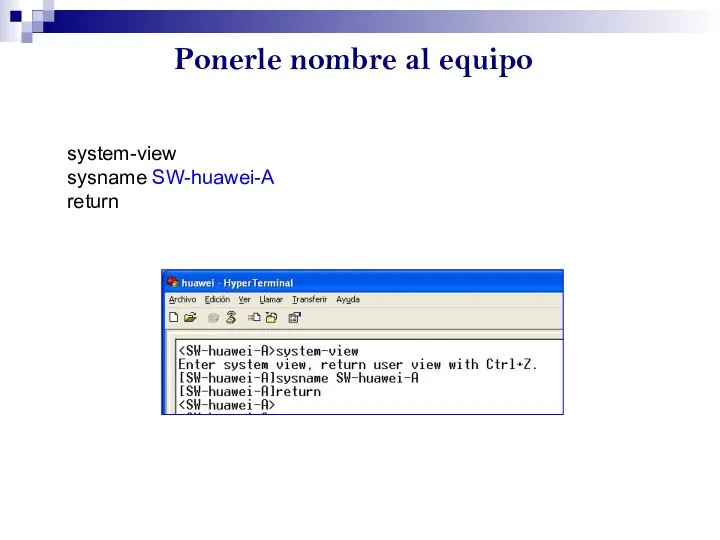

- 5. Ponerle nombre al equipo system-view sysname SW-huawei-A return

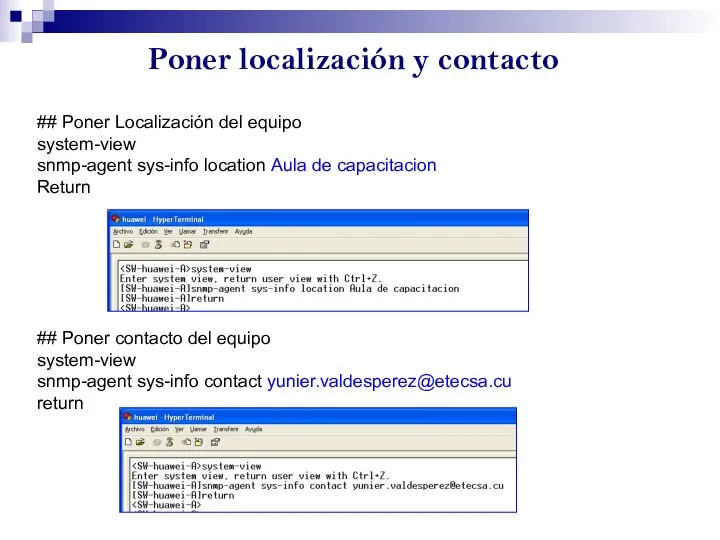

- 6. Poner localización y contacto ## Poner Localización del equipo system-view snmp-agent sys-info location Aula de capacitacion

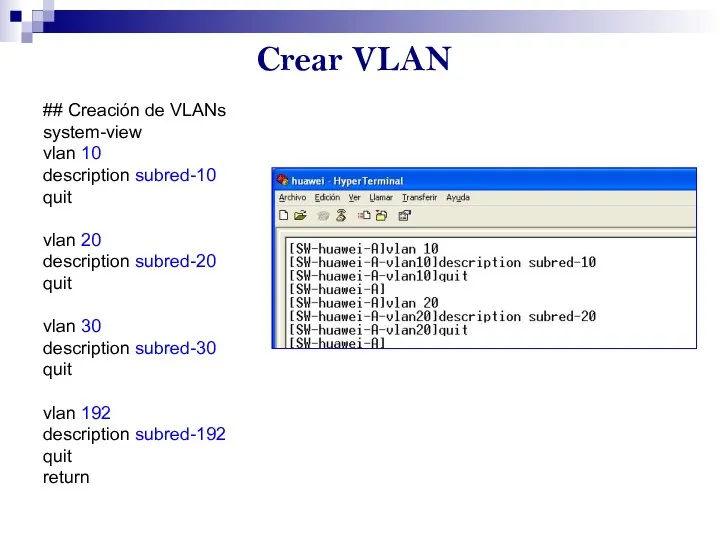

- 7. Crear VLAN ## Creación de VLANs system-view vlan 10 description subred-10 quit vlan 20 description subred-20

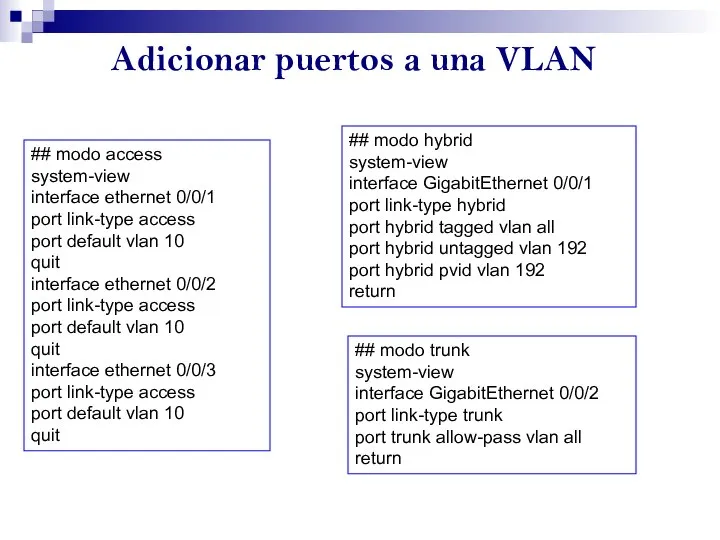

- 8. Adicionar puertos a una VLAN ## modo access system-view interface ethernet 0/0/1 port link-type access port

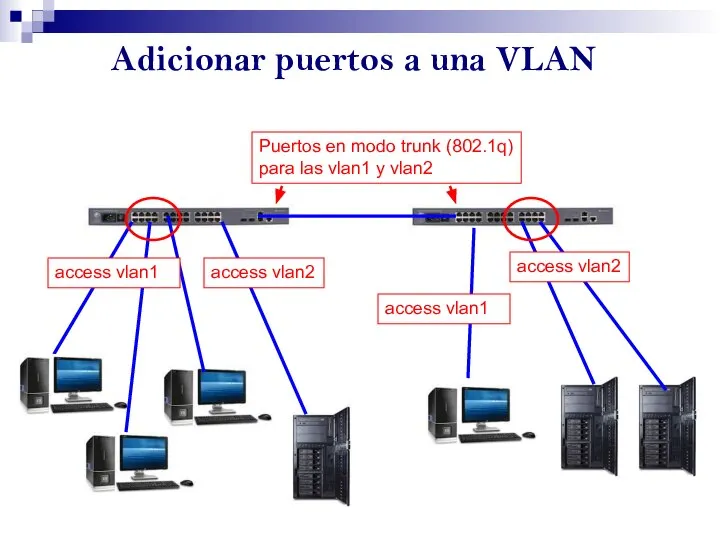

- 9. Adicionar puertos a una VLAN access vlan1 access vlan2 Puertos en modo trunk (802.1q) para las

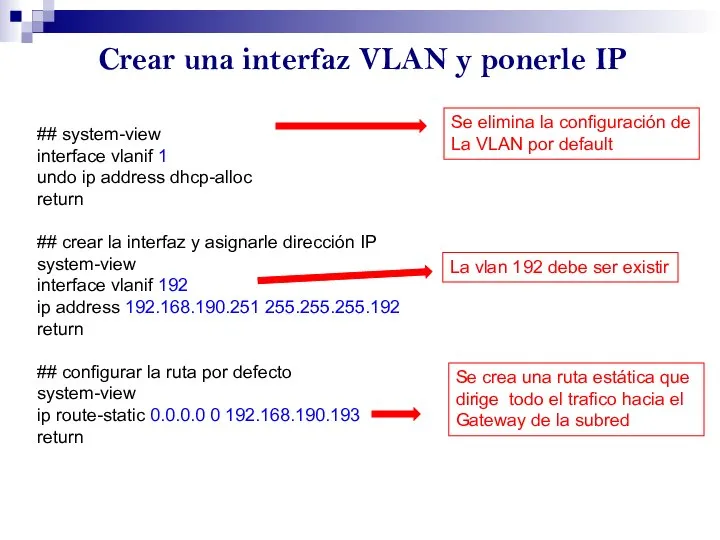

- 10. Crear una interfaz VLAN y ponerle IP ## system-view interface vlanif 1 undo ip address dhcp-alloc

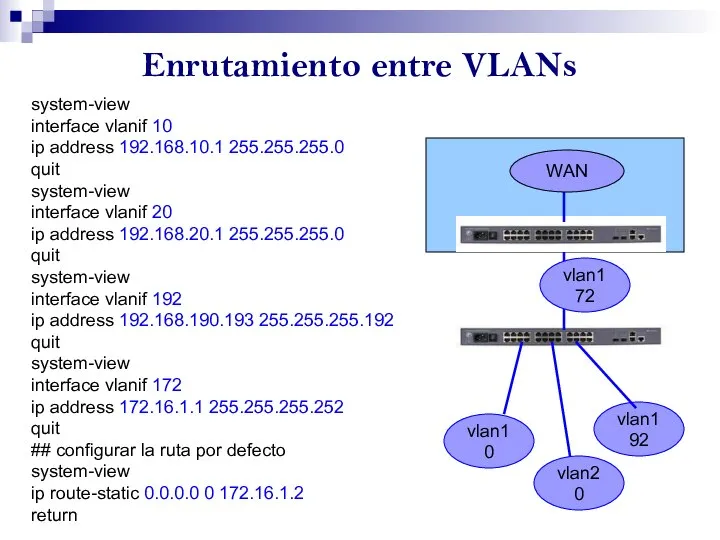

- 11. Enrutamiento entre VLANs system-view interface vlanif 10 ip address 192.168.10.1 255.255.255.0 quit system-view interface vlanif 20

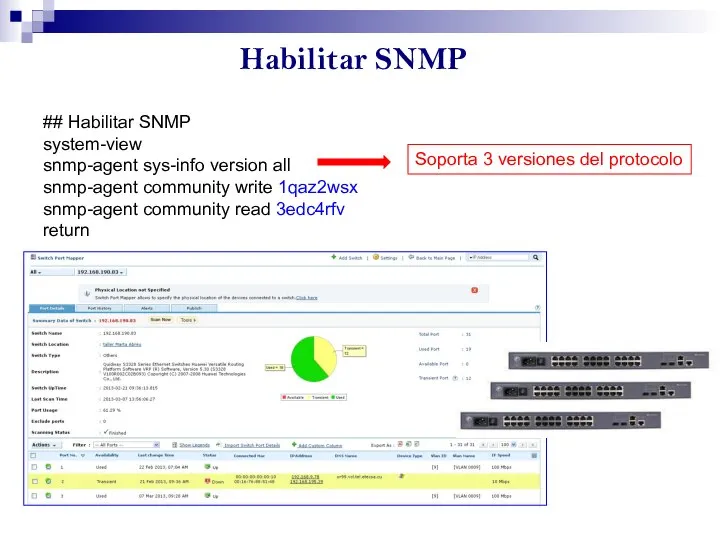

- 12. Habilitar SNMP ## Habilitar SNMP system-view snmp-agent sys-info version all snmp-agent community write 1qaz2wsx snmp-agent community

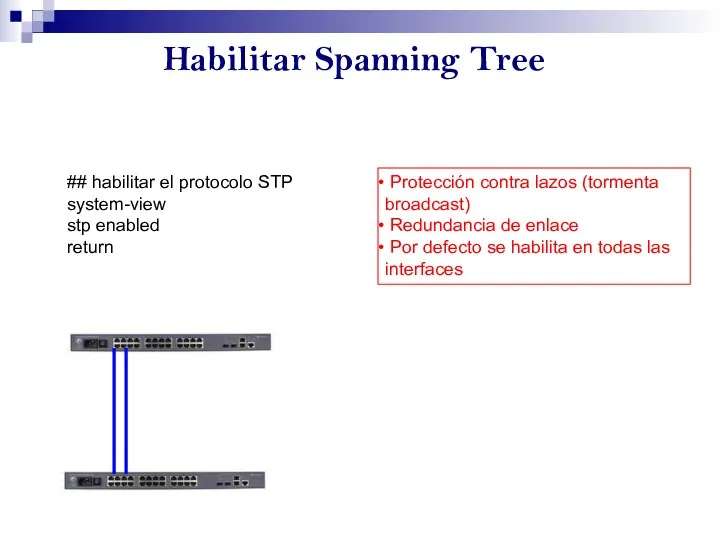

- 13. Habilitar Spanning Tree ## habilitar el protocolo STP system-view stp enabled return Protección contra lazos (tormenta

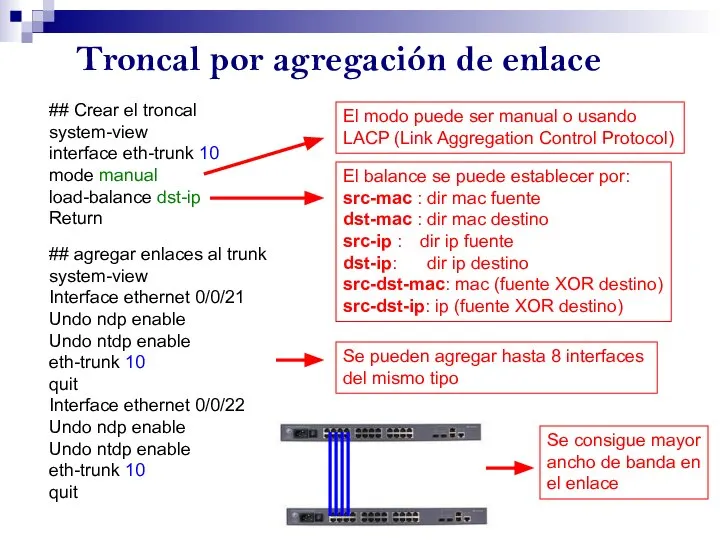

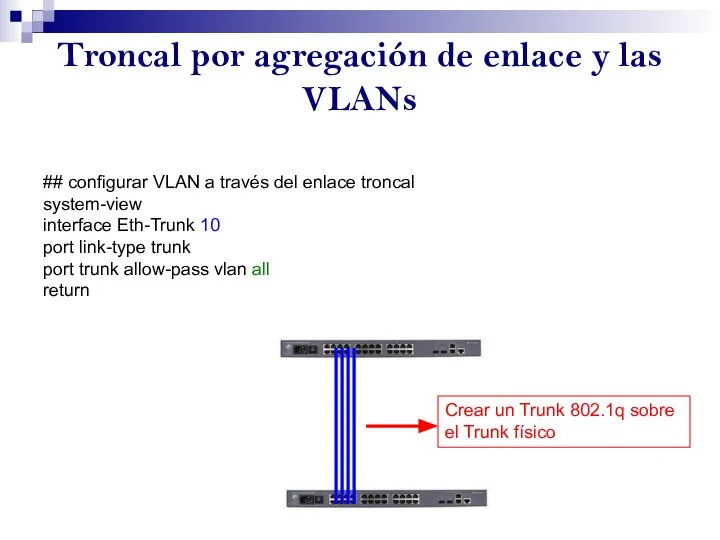

- 14. Troncal por agregación de enlace ## Crear el troncal system-view interface eth-trunk 10 mode manual load-balance

- 15. Troncal por agregación de enlace y las VLANs ## configurar VLAN a través del enlace troncal

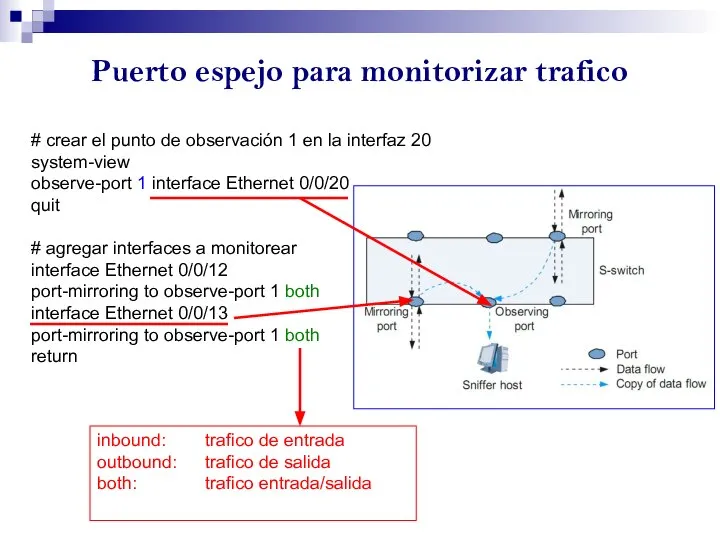

- 16. Puerto espejo para monitorizar trafico # crear el punto de observación 1 en la interfaz 20

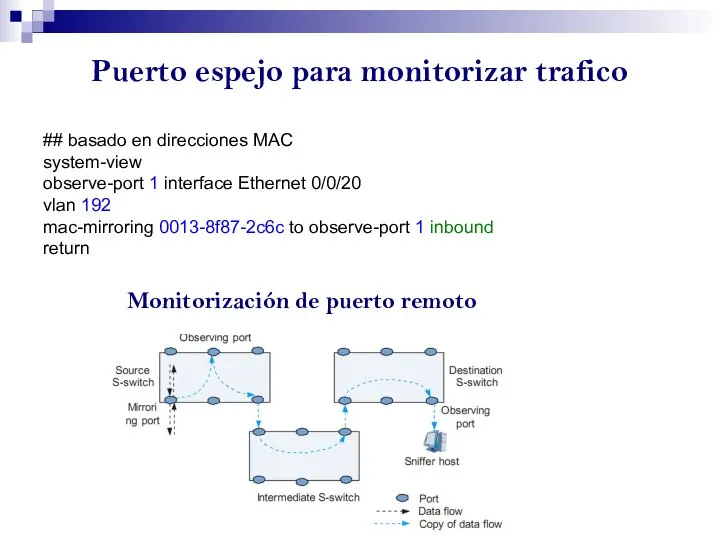

- 17. Puerto espejo para monitorizar trafico ## basado en direcciones MAC system-view observe-port 1 interface Ethernet 0/0/20

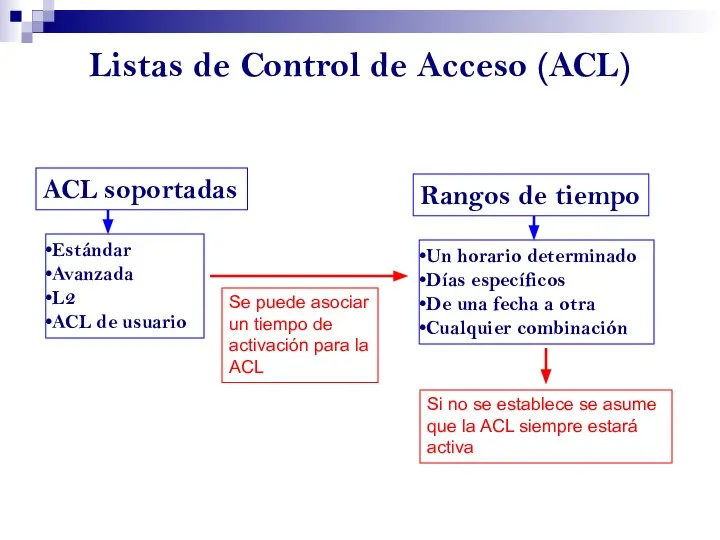

- 18. Listas de Control de Acceso (ACL) ACL soportadas Estándar Avanzada L2 ACL de usuario Rangos de

- 19. Listas de Control de Acceso (ACL) ACL Estándar Filtrado por dirección IP de origen Ubicadas en

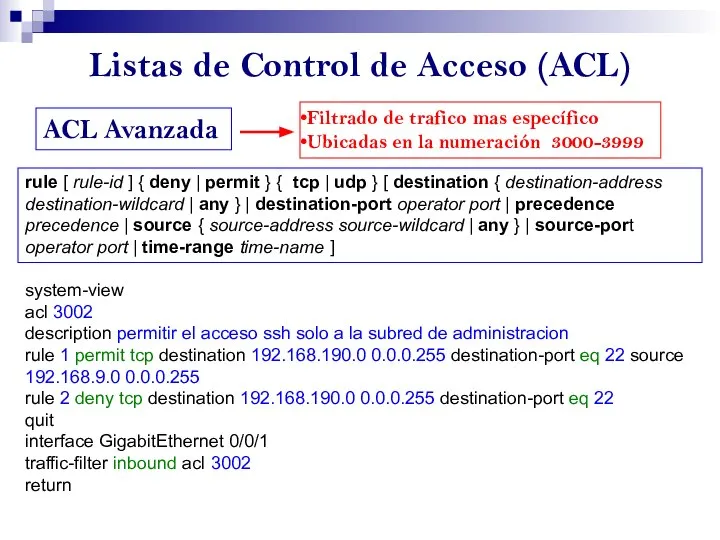

- 20. Listas de Control de Acceso (ACL) ACL Avanzada Filtrado de trafico mas específico Ubicadas en la

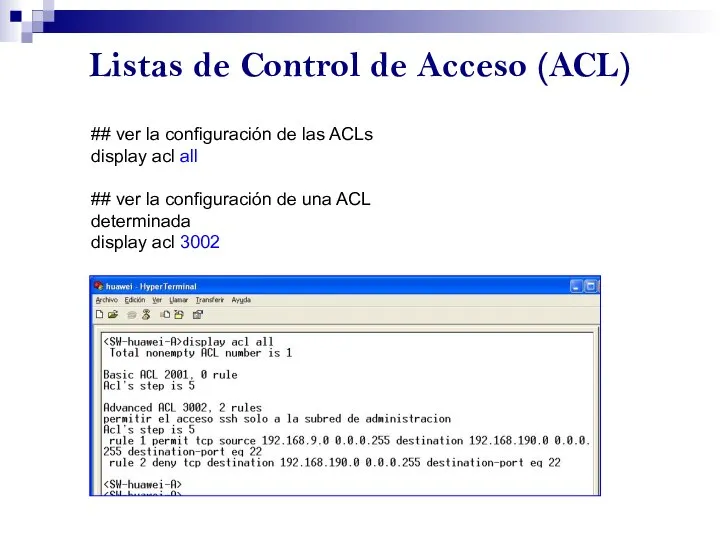

- 21. Listas de Control de Acceso (ACL) ## ver la configuración de las ACLs display acl all

- 23. Скачать презентацию

Аттестационная работа. Интернет – добро или зло. 9 класс

Аттестационная работа. Интернет – добро или зло. 9 класс Обеспечение безопасности информации в современных информационных системах (тема № 9)

Обеспечение безопасности информации в современных информационных системах (тема № 9) «Шаг вперед!» Форум страховых предпринимателей

«Шаг вперед!» Форум страховых предпринимателей Классификация уязвимостей и атак. Лекция 11

Классификация уязвимостей и атак. Лекция 11 Тема 3. Арифметические основы ЭВМ

Тема 3. Арифметические основы ЭВМ Курсовая работа. Сравнительная характеристика объектно-ориентированных баз данных

Курсовая работа. Сравнительная характеристика объектно-ориентированных баз данных Использование архивных данных Avito.ru при проведении оценки, а также при проведении анализа рынка

Использование архивных данных Avito.ru при проведении оценки, а также при проведении анализа рынка Классы-оболочки в Java. (Лекция 7)

Классы-оболочки в Java. (Лекция 7) Подготовка к ГИА (часть В). Умение оценивать количественные параметры информационных объектов

Подготовка к ГИА (часть В). Умение оценивать количественные параметры информационных объектов Ведение в предмет информатики

Ведение в предмет информатики Информационно-аналитические технологии государственного и муниципального управления 2

Информационно-аналитические технологии государственного и муниципального управления 2 Алгоритмические языки и программирование

Алгоритмические языки и программирование Предпосылки появления компьютерных сетей. Эволюция. Разновидности. Компоненты

Предпосылки появления компьютерных сетей. Эволюция. Разновидности. Компоненты Использование мультимедиа технологий на уроках географии

Использование мультимедиа технологий на уроках географии Формальная постановка комбинаторно-оптимизационных задач. (Тема 3)

Формальная постановка комбинаторно-оптимизационных задач. (Тема 3) Поиск информации в электронной библиотеке Российского фонда фундаментальных исследований

Поиск информации в электронной библиотеке Российского фонда фундаментальных исследований Основные понятия алгебры логики. Логические операции

Основные понятия алгебры логики. Логические операции Правка тексту

Правка тексту Емпірична інженерія програмного забезпечення. (Лекція 2)

Емпірична інженерія програмного забезпечення. (Лекція 2) Обзор технологии сбора и хранения данных - Озеро данных

Обзор технологии сбора и хранения данных - Озеро данных Презентация "Аппаратно-программное обеспечение" - скачать презентации по Информатике

Презентация "Аппаратно-программное обеспечение" - скачать презентации по Информатике Объекты окружающего мира ОБЪЕКТ-некоторая часть окружающего нас мира, которая может быть рассмотрена как единое целое

Объекты окружающего мира ОБЪЕКТ-некоторая часть окружающего нас мира, которая может быть рассмотрена как единое целое SQL с нуля

SQL с нуля Форматирование электронных таблиц. Работа с формулами

Форматирование электронных таблиц. Работа с формулами CSS3 best practices

CSS3 best practices Беспроводные сенсорные сети

Беспроводные сенсорные сети Проектирование баз данных. Нормальные формы. Лекция 1

Проектирование баз данных. Нормальные формы. Лекция 1 Клавиатура

Клавиатура