Содержание

- 2. Алгоритмы шифрования Симметричные и ассиметричные

- 3. Алгоритмы шифрования Симметричные используют один и тот же ключ для шифрования и расшифровывания

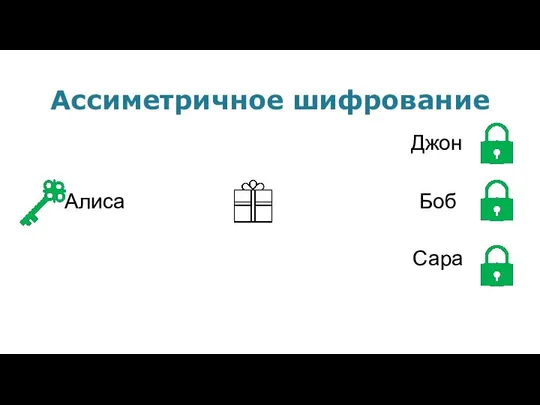

- 4. Алгоритмы шифрования У асимметричных есть два ключа: открытый и закрытый, один для шифрования, другой для расшифровывания

- 5. Виды шифров Поточный шифр - каждый байт шифруется отдельно Блочный шифр - шифруется фрагмент из нескольких

- 6. Есть сообщение, которое нужно зашифровать “task”. Есть ключ “ctf”. Как же мы можем это сделать?

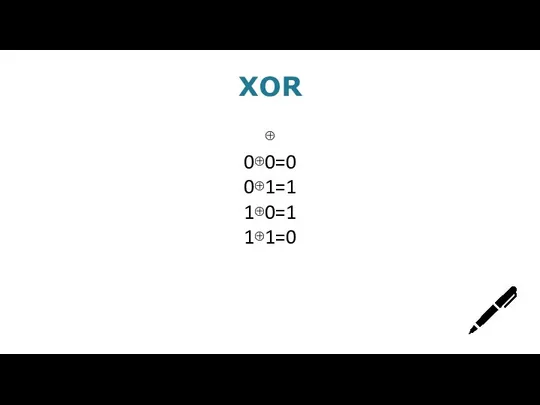

- 7. XOR ⊕ 0⊕0=0 0⊕1=1 1⊕0=1 1⊕1=0

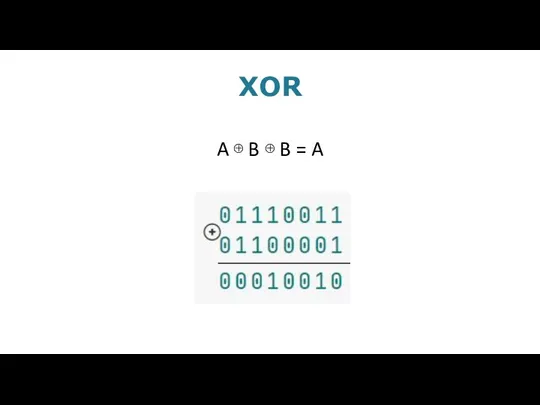

- 8. XOR A ⊕ B ⊕ B = A

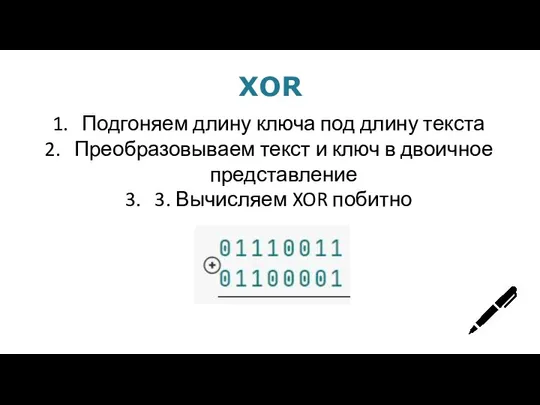

- 9. XOR Подгоняем длину ключа под длину текста Преобразовываем текст и ключ в двоичное представление 3. Вычисляем

- 10. XOR Абсолютная криптографическая стойкость — имея шифротекст без ключа, невозможно получить никакую информацию об исходном тексте

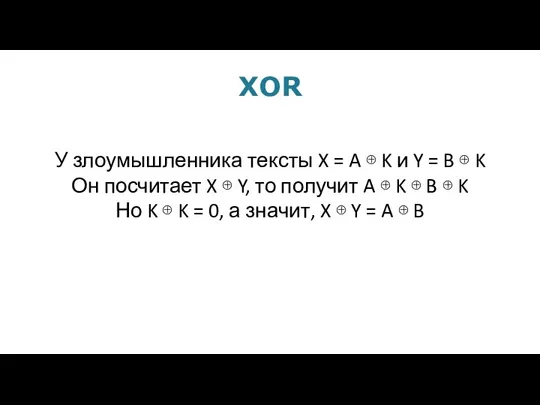

- 11. XOR У злоумышленника тексты X = A ⊕ K и Y = B ⊕ K Он

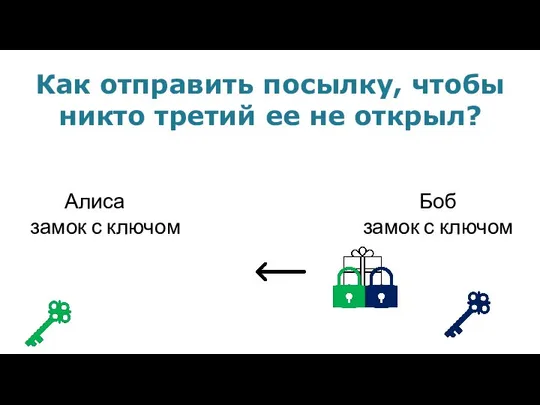

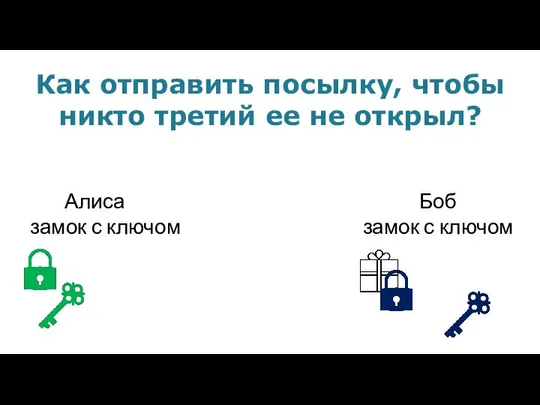

- 12. Как отправить посылку, чтобы никто третий ее не открыл? Алиса замок с ключом Боб замок с

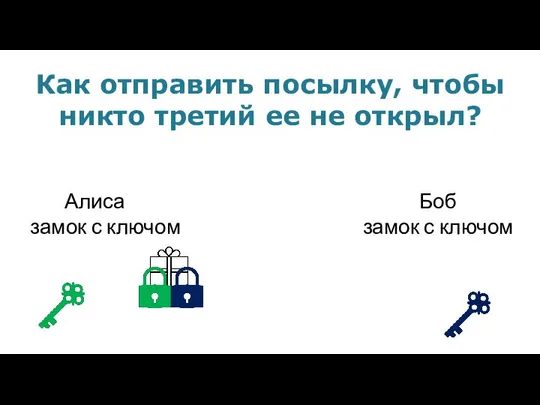

- 13. Как отправить посылку, чтобы никто третий ее не открыл? Алиса замок с ключом Боб замок с

- 14. Как отправить посылку, чтобы никто третий ее не открыл? Алиса замок с ключом Боб замок с

- 15. Как отправить посылку, чтобы никто третий ее не открыл? Алиса замок с ключом Боб замок с

- 16. Как отправить посылку, чтобы никто третий ее не открыл? Алиса замок с ключом Боб замок с

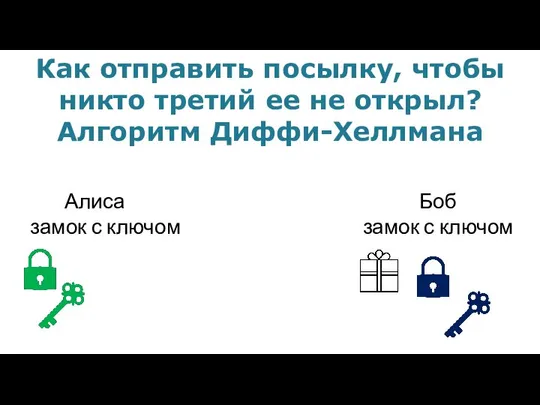

- 17. Как отправить посылку, чтобы никто третий ее не открыл? Алгоритм Диффи-Хеллмана Алиса замок с ключом Боб

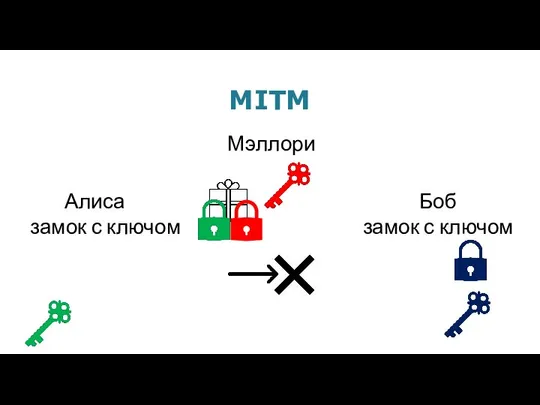

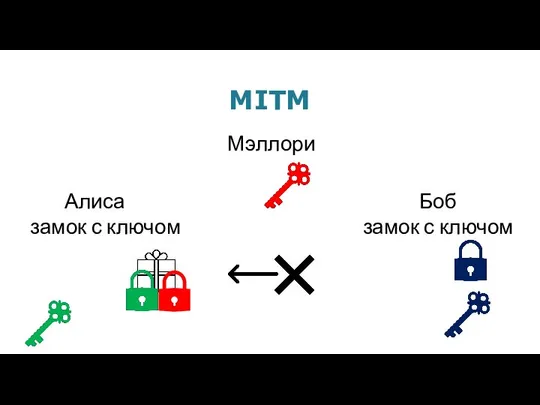

- 18. MITM Алиса замок с ключом Боб замок с ключом Мэллори

- 19. MITM Алиса замок с ключом Боб замок с ключом Мэллори

- 20. MITM Алиса замок с ключом Боб замок с ключом Мэллори

- 21. MITM Алиса замок с ключом Боб замок с ключом Мэллори

- 22. MITM Алиса замок с ключом Боб замок с ключом Мэллори

- 23. MITM Алиса замок с ключом Боб замок с ключом Мэллори

- 24. Ассиметричное шифрование Алиса Боб Джон Сара

- 25. RSA Используются в SSL и TLS протоколах.

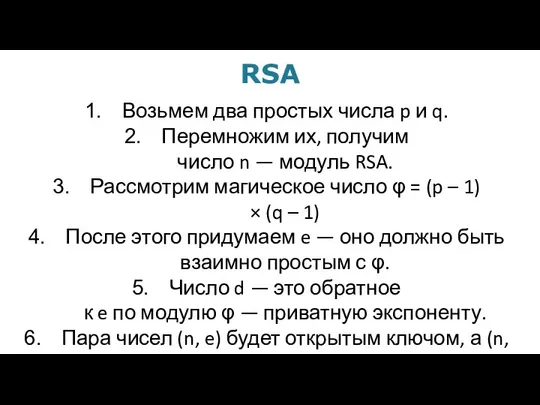

- 26. RSA Возьмем два простых числа p и q. Перемножим их, получим число n — модуль RSA.

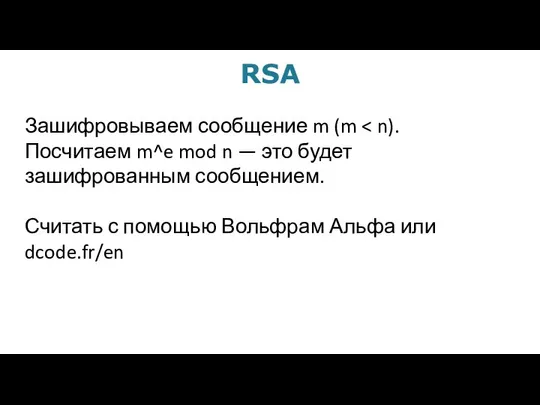

- 27. RSA Зашифровываем сообщение m (m Считать с помощью Вольфрам Альфа или dcode.fr/en

- 29. Скачать презентацию

Объектно-ориентированное программирование

Объектно-ориентированное программирование Семинар по memory studies

Семинар по memory studies Деректерді ұсынудың негізгі ұғымдарының дамыуы

Деректерді ұсынудың негізгі ұғымдарының дамыуы Реестр

Реестр Правовое регулирование взаимоотношений библиотеки и читателей

Правовое регулирование взаимоотношений библиотеки и читателей Семинар-тренинг 5-8 октября 2014 года. Реестр документов. Документы "Интеркампани"

Семинар-тренинг 5-8 октября 2014 года. Реестр документов. Документы "Интеркампани" Технология Вики-Вики и ее использование в сетевом ресурсе «Летописи» Патрина Елена Алексеевна, зам. директора по УВР школы №3 г. К

Технология Вики-Вики и ее использование в сетевом ресурсе «Летописи» Патрина Елена Алексеевна, зам. директора по УВР школы №3 г. К 新編維修教材

新編維修教材 Аттестационная работа. Программа внеурочной деятельности для 1-4 классов В мир проектов с Перволого

Аттестационная работа. Программа внеурочной деятельности для 1-4 классов В мир проектов с Перволого Информатика в играх и задачах. Основы логики. 2 класс ( 3 урок)

Информатика в играх и задачах. Основы логики. 2 класс ( 3 урок) Data analysis. Data management

Data analysis. Data management Основы структурного программирования

Основы структурного программирования Исполнитель Черепаха. Построение рисунков на плоскости

Исполнитель Черепаха. Построение рисунков на плоскости Запросы к нескольким таблицам. Работа с SQL

Запросы к нескольким таблицам. Работа с SQL Школьники и Интернет. Новые информационные возможности и новые угрозы

Школьники и Интернет. Новые информационные возможности и новые угрозы Возможности социальных медиа и перспективы их использования

Возможности социальных медиа и перспективы их использования Презентация "Исследование физических моделей" - скачать презентации по Информатике

Презентация "Исследование физических моделей" - скачать презентации по Информатике Распределенные базы данных. Лекция 13

Распределенные базы данных. Лекция 13 Логичесие функциив в Excel

Логичесие функциив в Excel Виды и классификация промышленных сетей

Виды и классификация промышленных сетей Подготовка электронных материалов. Требования к оформлению текстовых документов

Подготовка электронных материалов. Требования к оформлению текстовых документов Аттестационная работа. Применение метода учебных проектов при обучении информатики в начальных классах

Аттестационная работа. Применение метода учебных проектов при обучении информатики в начальных классах Смартфон в житті. Застосування в життєвих ситуаціях

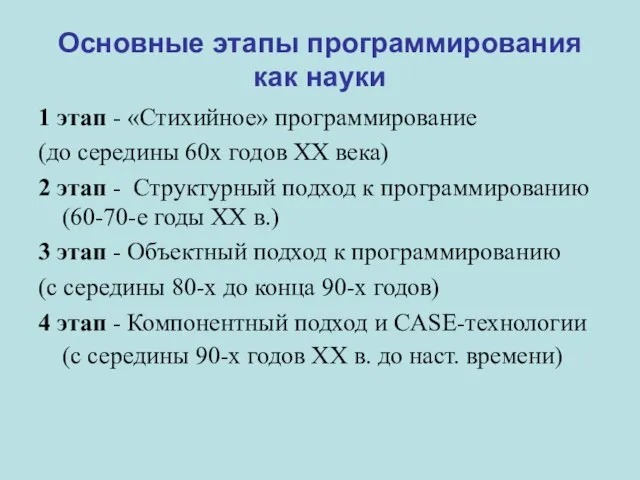

Смартфон в житті. Застосування в життєвих ситуаціях Основные этапы программирования как науки

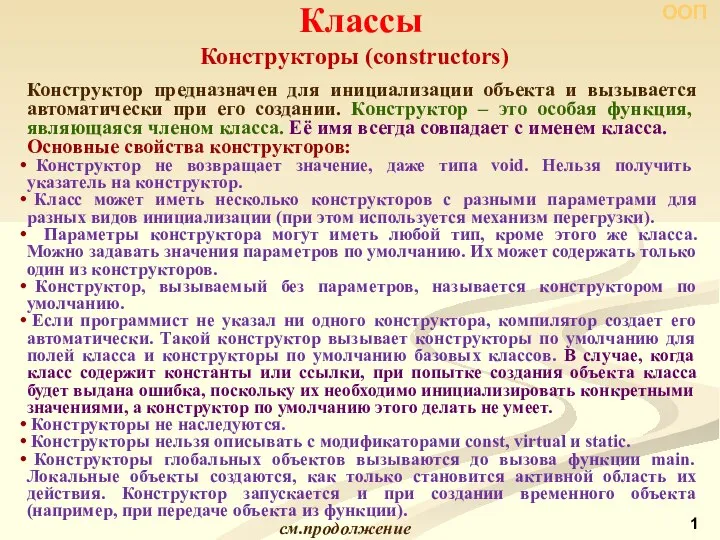

Основные этапы программирования как науки Классы. Конструкторы и деструкторы

Классы. Конструкторы и деструкторы Массивы

Массивы Служба резервного копирования и восстановления Symantec Backup Exec. Крок

Служба резервного копирования и восстановления Symantec Backup Exec. Крок Сложение чисел в обратном и дополнительном кодах

Сложение чисел в обратном и дополнительном кодах