Содержание

- 2. «Экономико-правовые аспекты рынка ПО» Учебный план: Лекции – 36 часов Зачет Литература: 1. Родичев Ю.А. Информационная

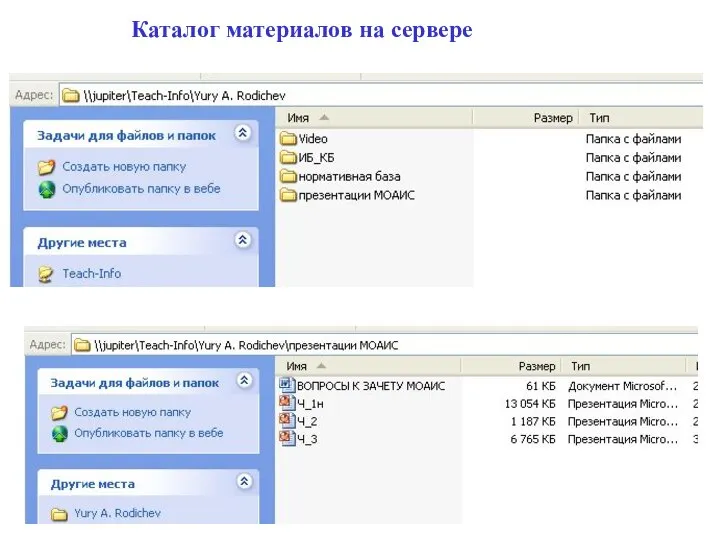

- 3. Каталог материалов на сервере

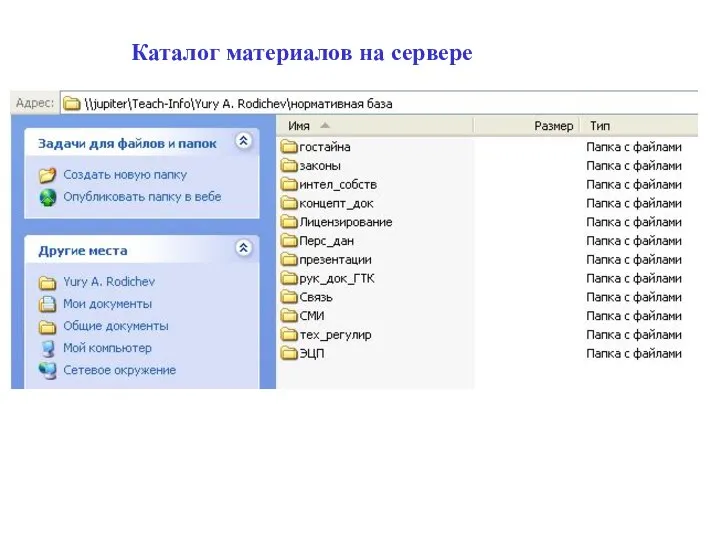

- 4. Каталог материалов на сервере

- 5. Мировое сообщество вступило в новую фазу своего развития – стадию информационного общества. Характерным признаком такого общества

- 6. По определению ЮНЕСКО: Информатизация - это "развитие и широкомасштабное применение методов и средств сбора, преобразования, хранения

- 7. Развитие человечества знаменуется системой эпохальных открытий и перемен, коренным образом изменяющих характер жизни общества. Этапы развития

- 8. Этапы развития вычислительной техники: 1674 г. – арифмометр Лейбница (механическая машина) 1944 г. – «Марк 1»

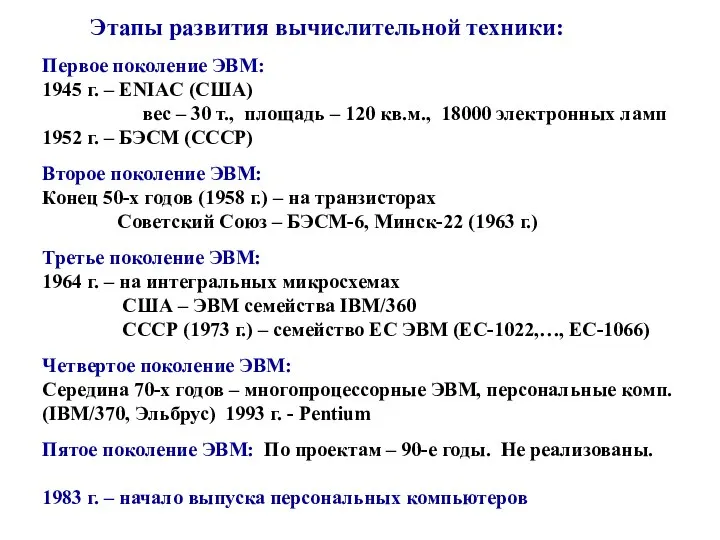

- 9. Этапы развития вычислительной техники: Первое поколение ЭВМ: 1945 г. – ENIAC (США) вес – 30 т.,

- 10. От ЭВМ первого поколения на базе радиоламп (1970) До суперкомпьютеров на базе многоядерных процессоров (2014) ЭВМ

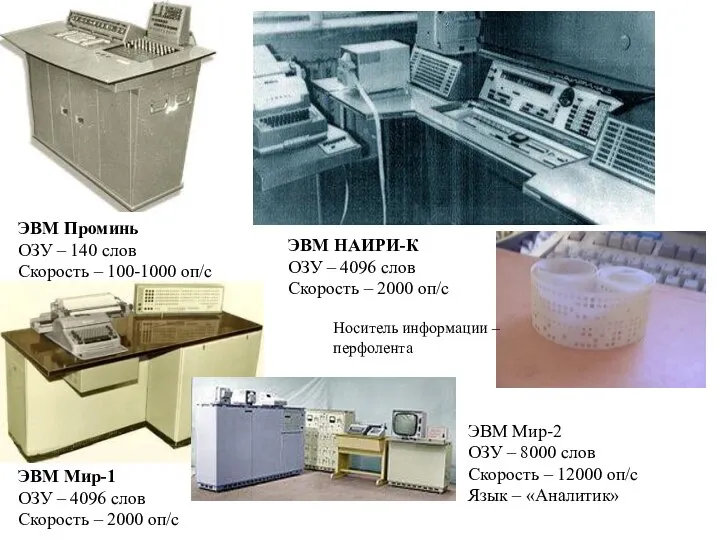

- 11. ЭВМ Проминь ОЗУ – 140 слов Скорость – 100-1000 оп/с ЭВМ НАИРИ-К ОЗУ – 4096 слов

- 12. Первая большая ЭВМ ЕС-1022 ОЗУ – 256 КБ Скорость – 80000 оп/с 1979 г. Магнитные носители

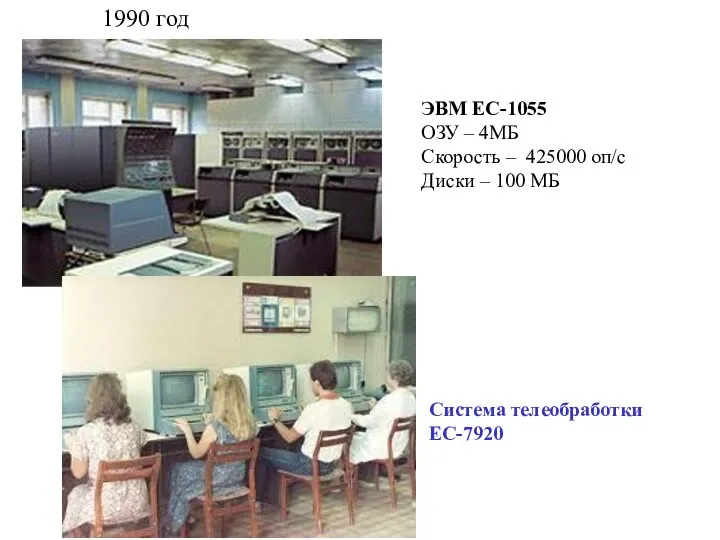

- 13. 1990 год ЭВМ ЕС-1055 ОЗУ – 4МБ Скорость – 425000 оп/с Диски – 100 МБ Система

- 14. 1980 год - начало работ с микро- и мини-ЭВМ ДВК-2 и классы на их основе (1987

- 15. ПЭВМ ЕС-1840 1986 г. – отечественные аналоги ПК типа IBM PC ПЭВМ «ИСКРА-1030» и классы на

- 16. Прообраз Интернета - сеть ARPANET (Advanced Research Projects Agency Network), введенная в эксплуатацию в 1969 году.

- 17. Рождение ИНТЕРНЕТ в Самаре 1994 год – в СамГУ создана группа (А.Санников, А.Бубнов, А.Чумаков), которая начала

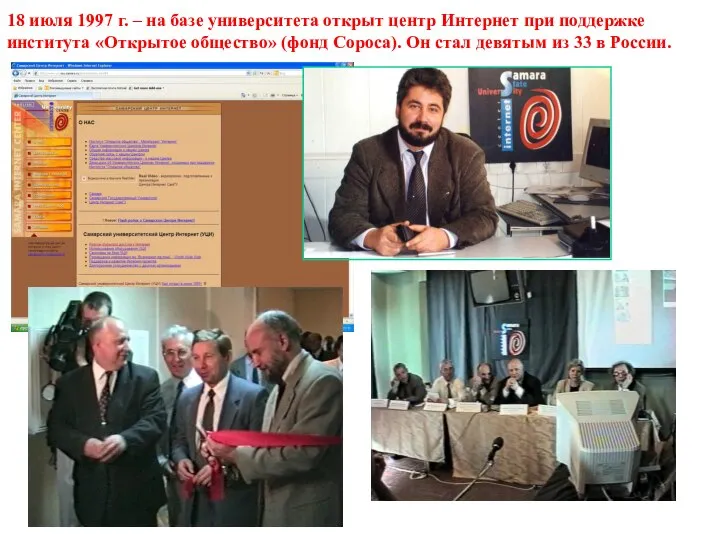

- 18. 18 июля 1997 г. – на базе университета открыт центр Интернет при поддержке института «Открытое общество»

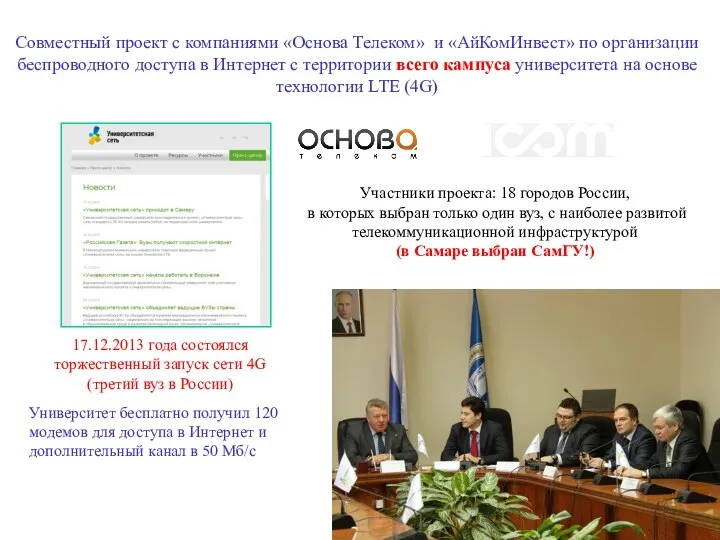

- 19. Совместный проект с компаниями «Основа Телеком» и «АйКомИнвест» по организации беспроводного доступа в Интернет с территории

- 20. В 2014 году в межвузовском НИЦ по теоретическому материаловедению (Блатов В.А.) запущена первая очередь специализированного кластера:

- 21. Совещание по вопросам развития информационных технологий 11.01.2005 в Новосибирском Академгородке. Президент России В.В. Путин отметил: «Сегодня

- 24. Индикаторы информатизации (www.minsvyaz.ru) Объем сектора ИКТ в 2008 г. – 1759,4 млрд.руб. Объем сектора ИКТ в

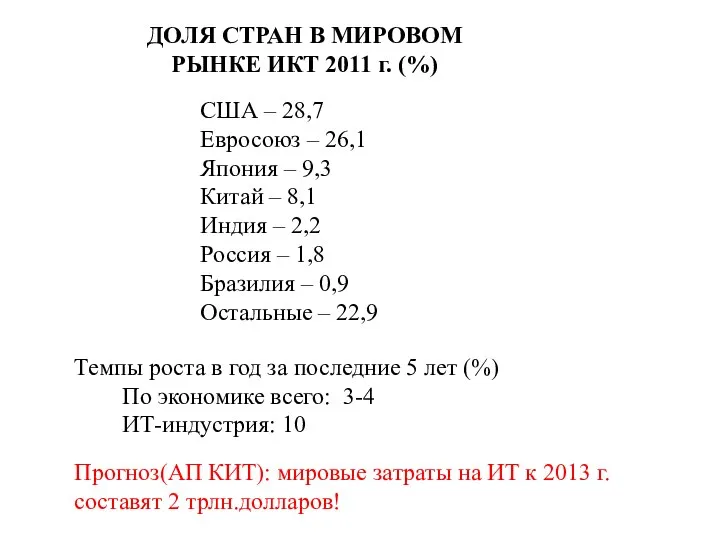

- 25. ДОЛЯ СТРАН В МИРОВОМ РЫНКЕ ИКТ 2011 г. (%) США – 28,7 Евросоюз – 26,1 Япония

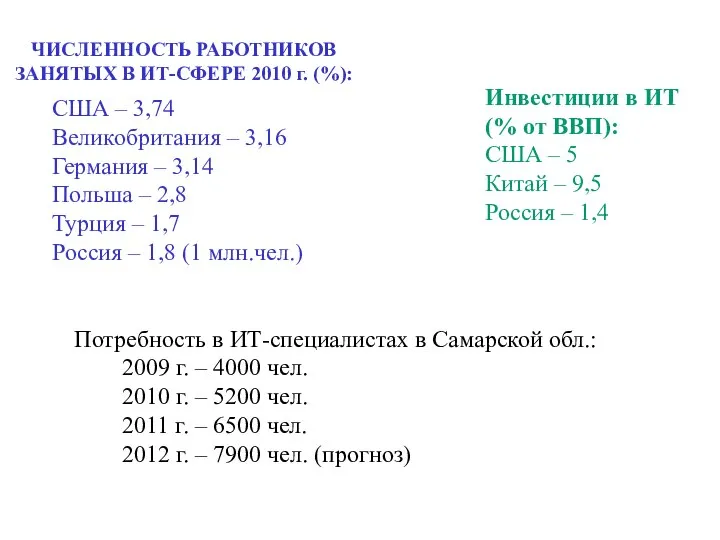

- 26. ЧИСЛЕННОСТЬ РАБОТНИКОВ ЗАНЯТЫХ В ИТ-СФЕРЕ 2010 г. (%): США – 3,74 Великобритания – 3,16 Германия –

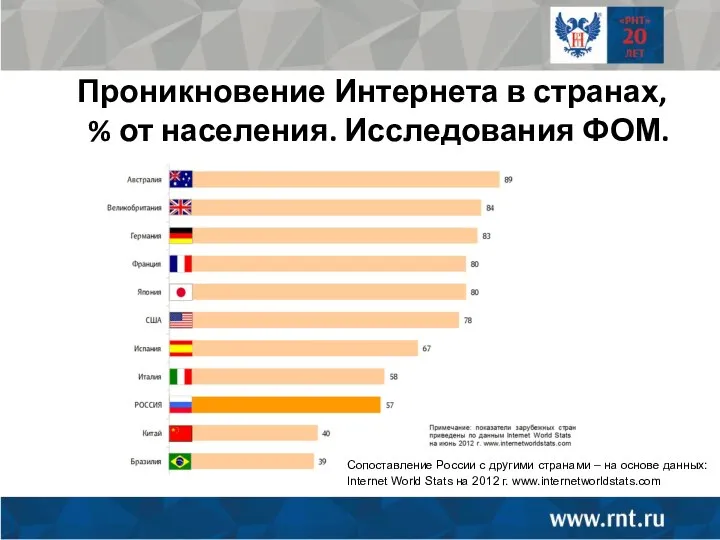

- 27. Проникновение Интернета в странах, % от населения. Исследования ФОМ. Сопоставление России с другими странами – на

- 28. Распределение общего числа пользователей сети Интернет по регионам

- 29. Структура пользователей сети Интернет по типам населенного пункта, % от пользователей

- 30. Структура пользователей по степени активности. Динамика. Россия, % от числа пользователей.

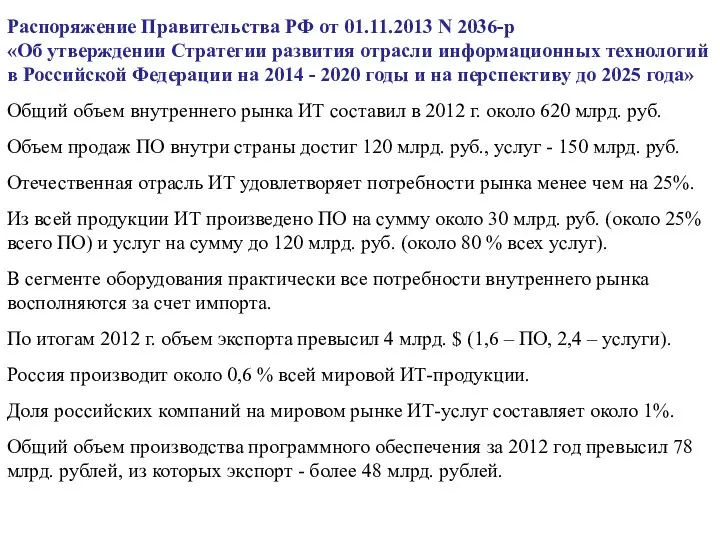

- 31. Распоряжение Правительства РФ от 01.11.2013 N 2036-р «Об утверждении Стратегии развития отрасли информационных технологий в Российской

- 32. Распоряжение Правительства РФ от 01.11.2013 N 2036-р Месячная интернет-аудитория России в 2012 году превысила 55 %

- 33. Распоряжение Правительства РФ от 01.11.2013 N 2036-р В ИТ-отрасли России работают более 300 тыс. высококвалифицированных специалистов.

- 34. Распоряжение Правительства РФ от 01.11.2013 N 2036-р Основные цели и задачи развития ИТ-отрасли на 2014-2020 годы

- 35. Распоряжение Правительства РФ от 01.11.2013 N 2036-р Основные задачи в части фундаментальных и прикладных исследований в

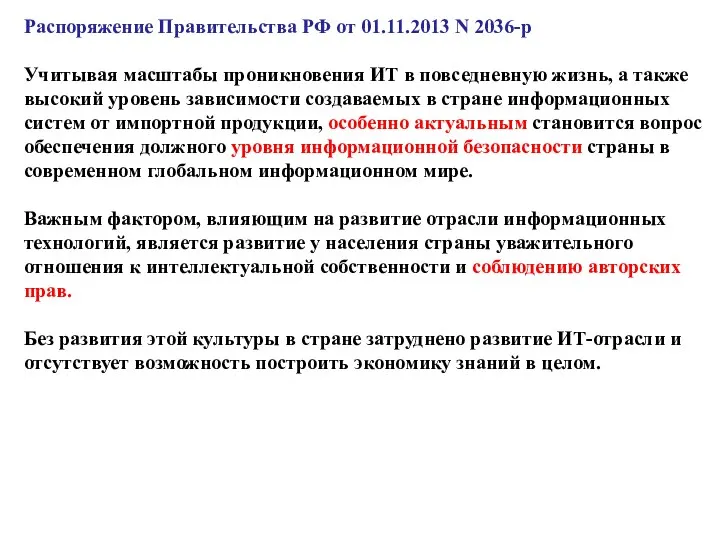

- 36. Распоряжение Правительства РФ от 01.11.2013 N 2036-р Учитывая масштабы проникновения ИТ в повседневную жизнь, а также

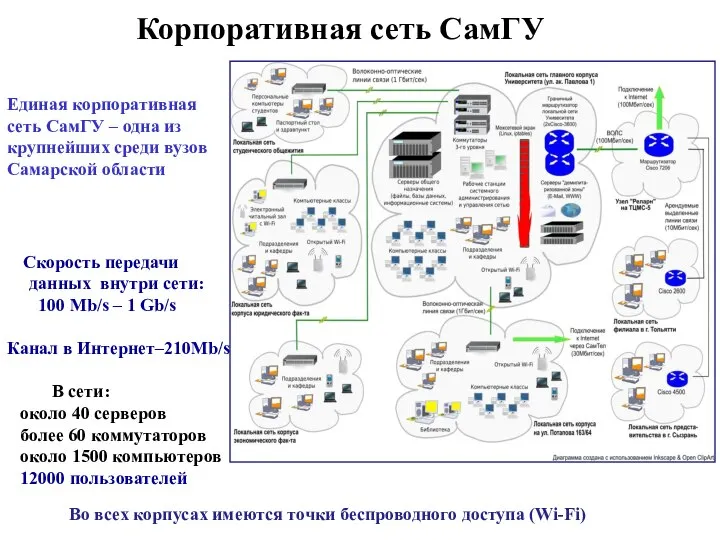

- 37. Корпоративная сеть СамГУ Единая корпоративная сеть СамГУ – одна из крупнейших среди вузов Самарской области Скорость

- 38. Самарский Государственный Университет 16,1% 1,02%

- 39. РЕАЛИИ ИНФОРМАЦИОННОГО ОБЩЕСТВА: Молодой человек, читающий книгу – редкость… Молодой человек с ноутбуком – закономерность! Новые

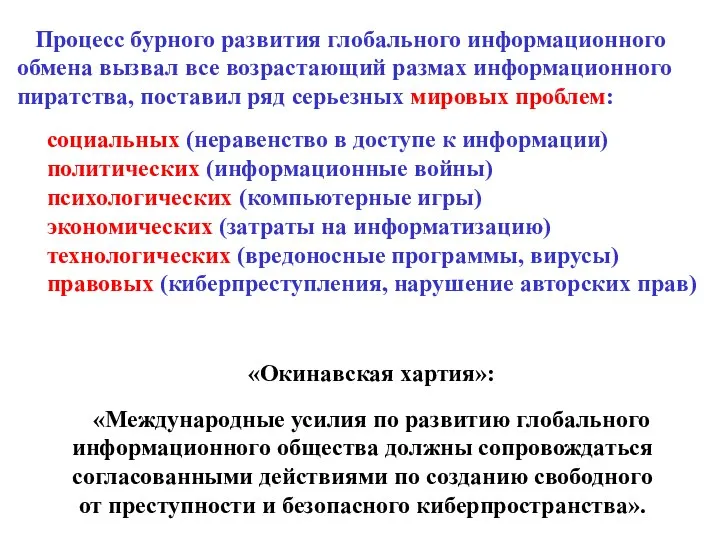

- 40. Процесс бурного развития глобального информационного обмена вызвал все возрастающий размах информационного пиратства, поставил ряд серьезных мировых

- 41. На передний план выдвигается чрезвычайно важная и актуальная проблема борьбы с правонарушениями в сфере информационных технологий

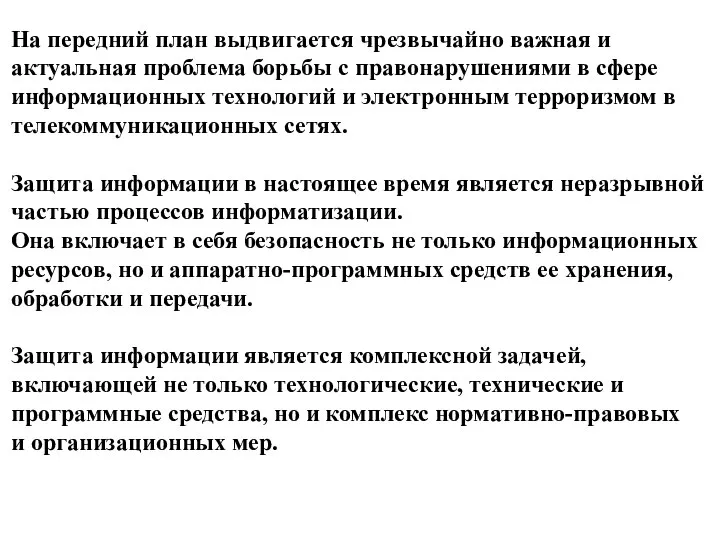

- 42. Структура затрат при разработке компьютерной программы исследование рынка, разработка программы, тестирование и отладка, издание и тиражирование,

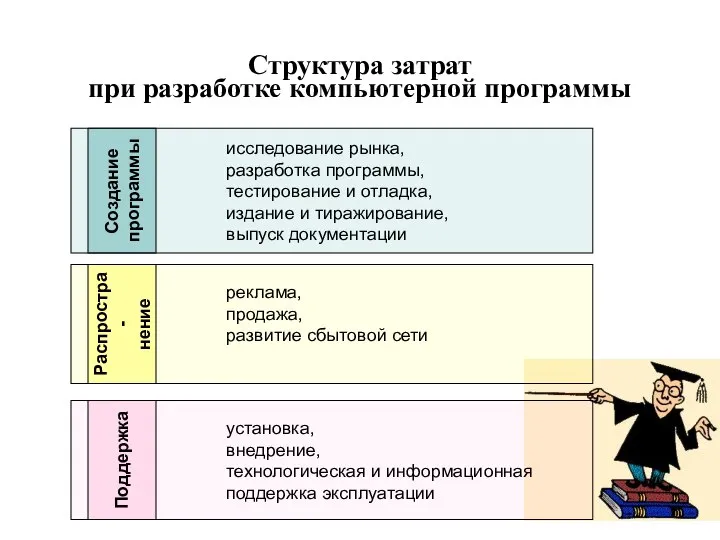

- 43. Сопоставление затрат Создание программы Распрост- ранение Поддержка Разработчик Создание программы Распрост- ранение Поддержка Пират 20% -

- 44. Сопоставление затрат Разработчик Пират 20% - 30% Доходность 100% - 900% в таких условиях «конкуренция» невозможна

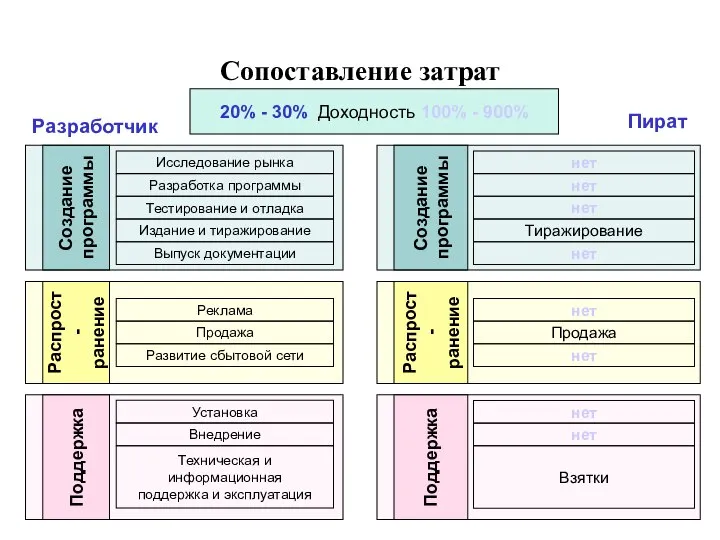

- 45. Составляющие авторского права Права Личные Имущественные Право авторства. Право на имя. Право на целостность. Выпуск в

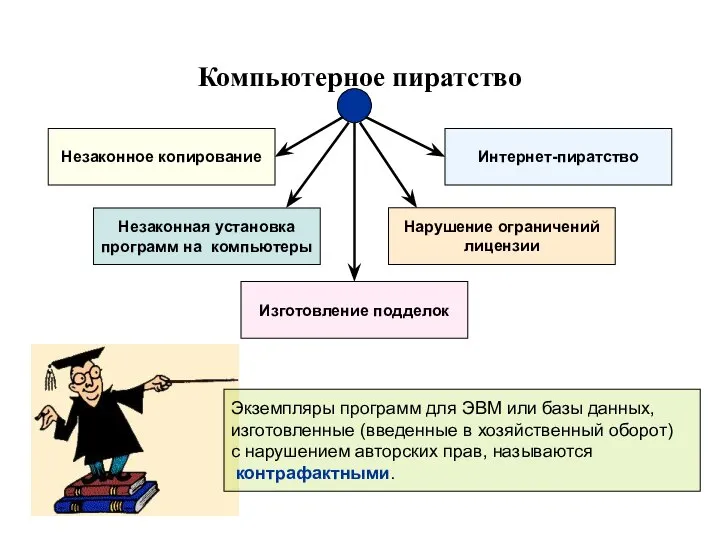

- 46. Компьютерное пиратство Экземпляры программ для ЭВМ или базы данных, изготовленные (введенные в хозяйственный оборот) с нарушением

- 47. Ответственность, предусмотренная законом Уголовная ответственность непосредственный нарушитель должностное лицо (руководитель) Уголовный Кодекс РФ Административная ответственность непосредственный

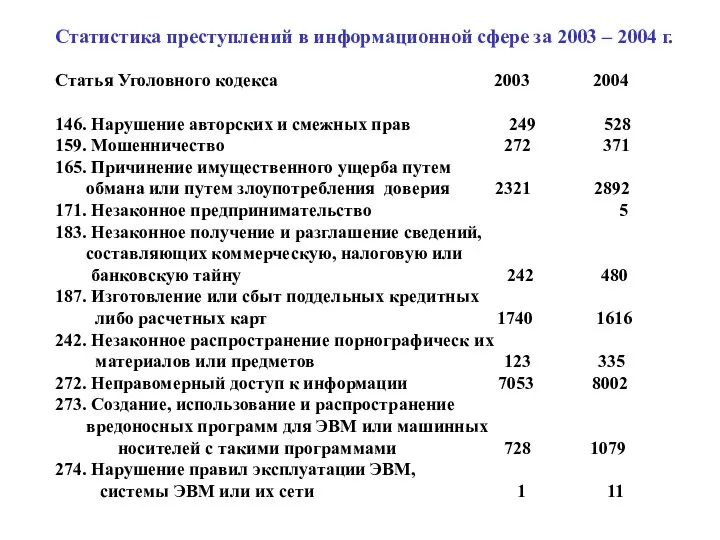

- 48. Статистика преступлений в информационной сфере за 2003 – 2004 г. Статья Уголовного кодекса 2003 2004 146.

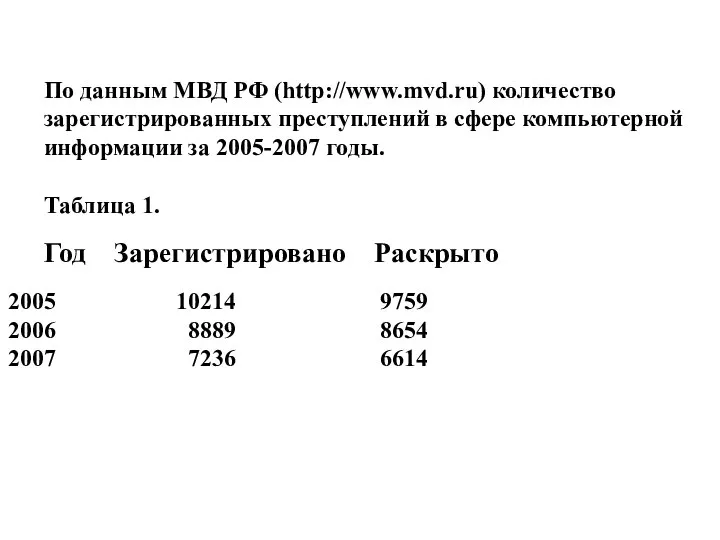

- 49. По данным МВД РФ (http://www.mvd.ru) количество зарегистрированных преступлений в сфере компьютерной информации за 2005-2007 годы. Таблица

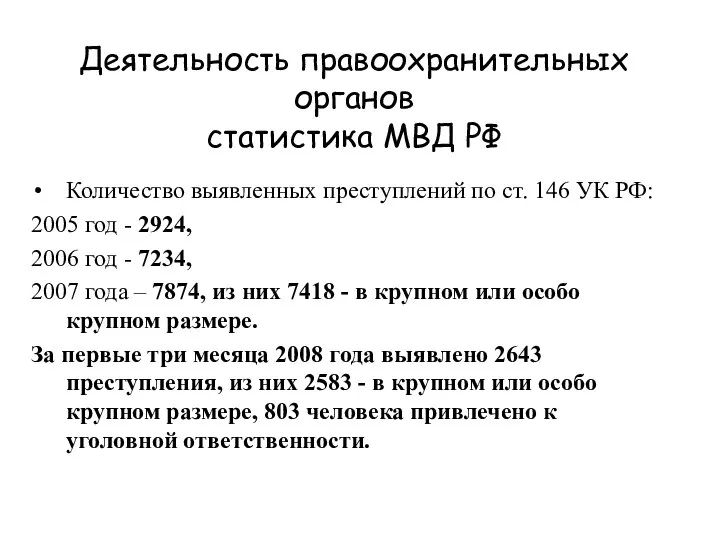

- 50. Деятельность правоохранительных органов статистика МВД РФ Количество выявленных преступлений по ст. 146 УК РФ: 2005 год

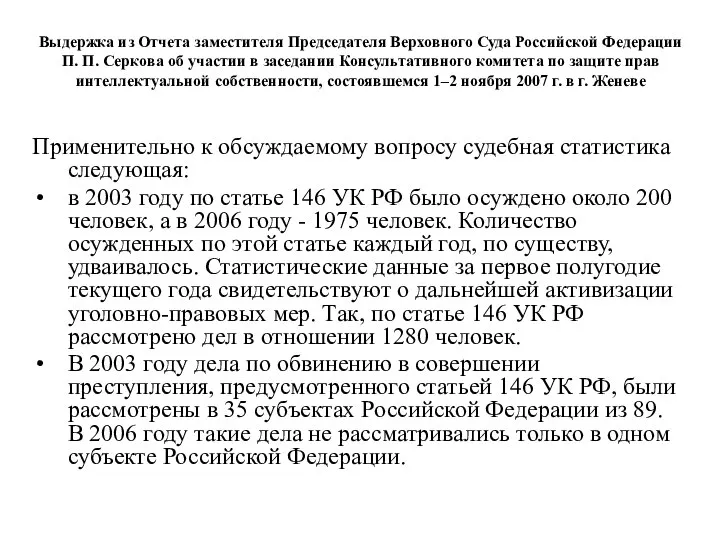

- 51. Выдержка из Отчета заместителя Председателя Верховного Суда Российской Федерации П. П. Серкова об участии в заседании

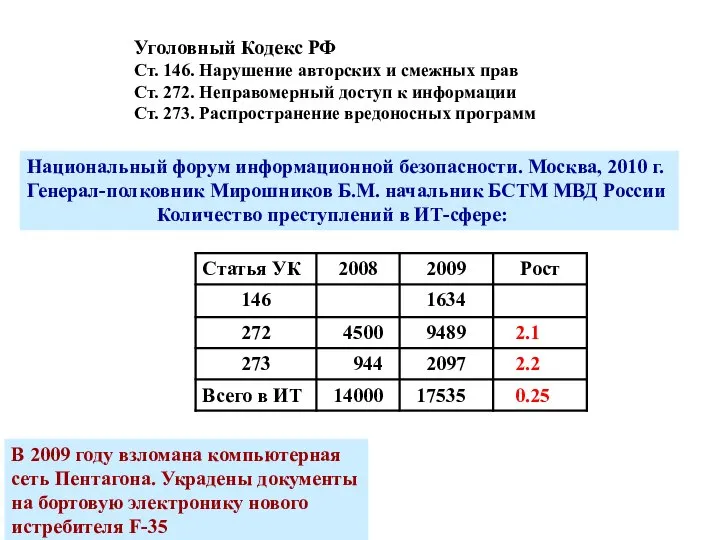

- 52. Уголовный Кодекс РФ Ст. 146. Нарушение авторских и смежных прав Ст. 272. Неправомерный доступ к информации

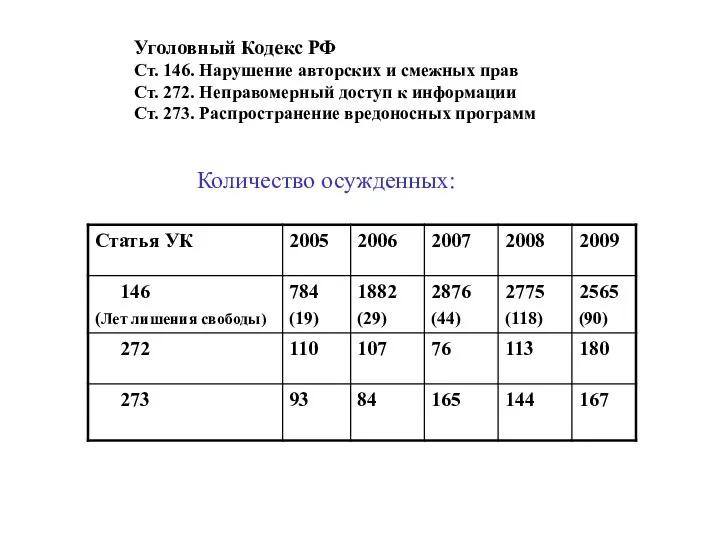

- 53. Уголовный Кодекс РФ Ст. 146. Нарушение авторских и смежных прав Ст. 272. Неправомерный доступ к информации

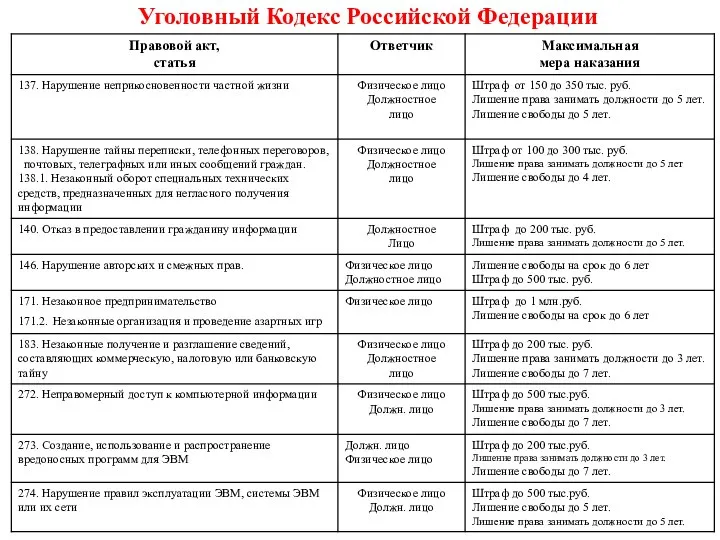

- 54. Уголовный Кодекс Российской Федерации

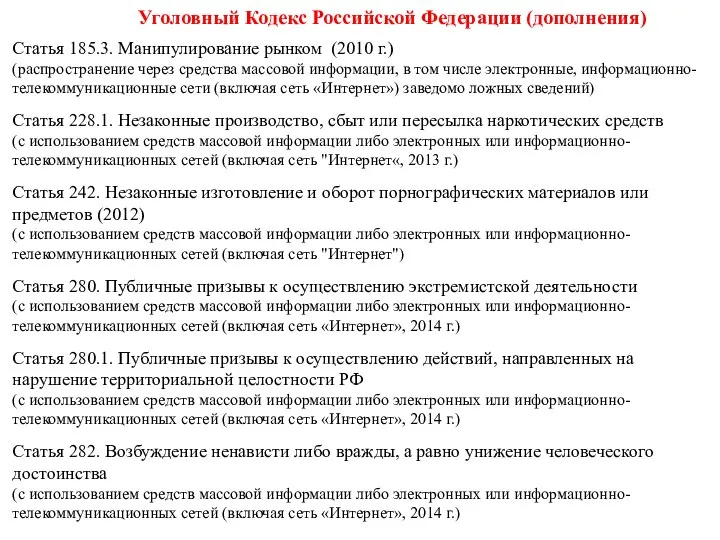

- 55. Уголовный Кодекс Российской Федерации (дополнения) Статья 185.3. Манипулирование рынком (2010 г.) (распространение через средства массовой информации,

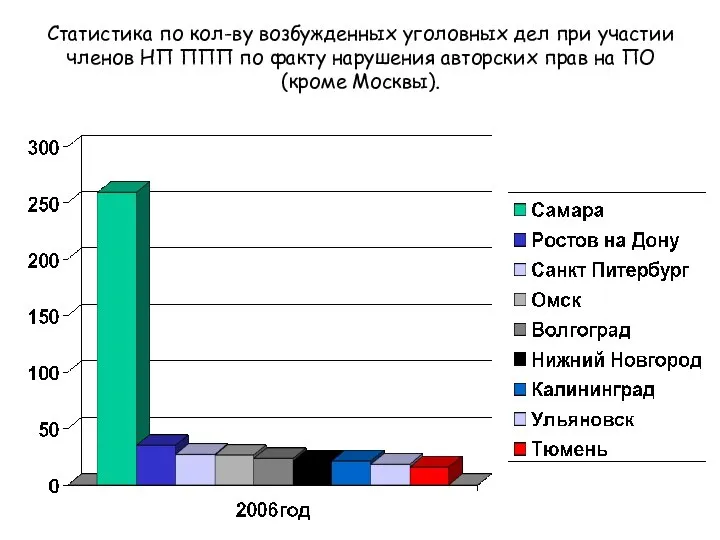

- 56. Статистика по кол-ву возбужденных уголовных дел при участии членов НП ППП по факту нарушения авторских прав

- 57. Информационное пространство просто кишит противоправными действиями В РФ в 2008 году на 16,6% возросло число преступлений

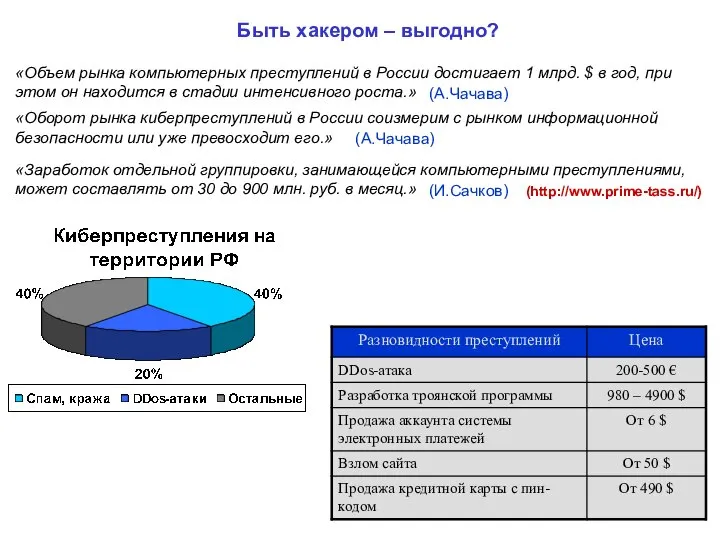

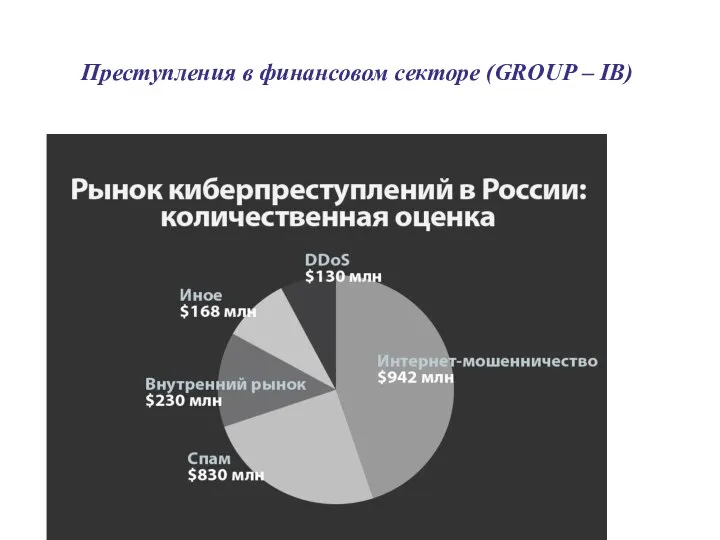

- 58. Быть хакером – выгодно? «Объем рынка компьютерных преступлений в России достигает 1 млрд. $ в год,

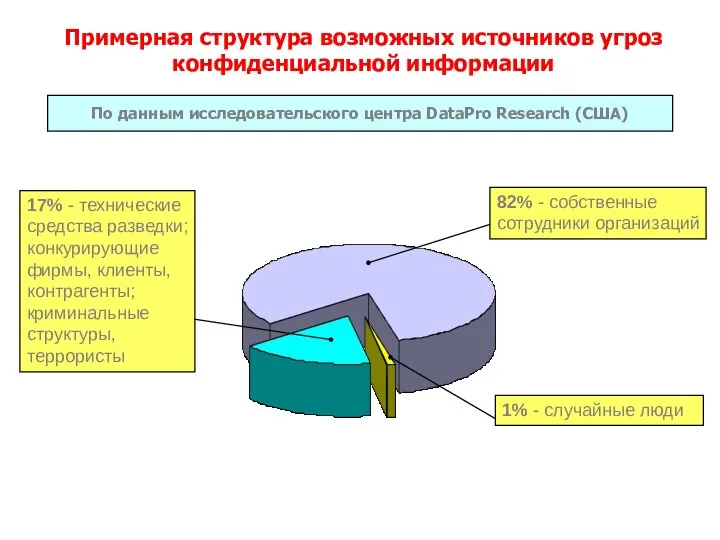

- 59. Примерная структура возможных источников угроз конфиденциальной информации По данным исследовательского центра DataPro Research (США)

- 60. Структура основных причин утраты и модификации информации По данным исследовательского центра DataPro Research (США) 15% -

- 61. Структура основных целей (мотивов) умышленных действий персонала, приведших к утрате и модификации информации По данным исследовательского

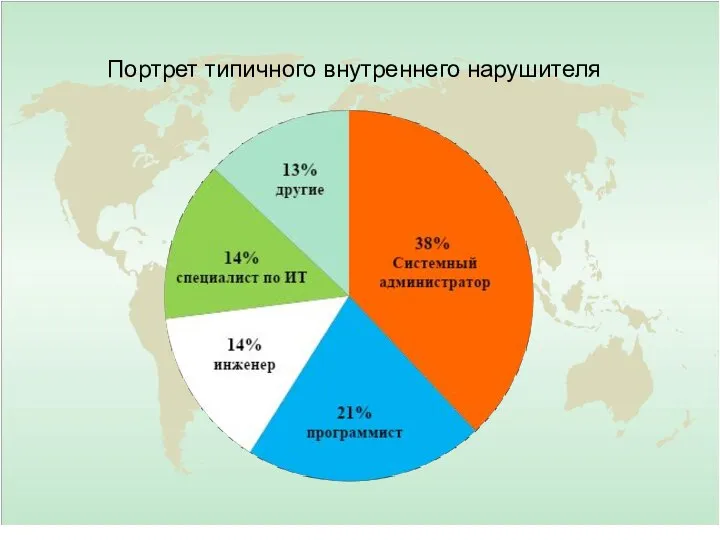

- 62. Портрет типичного внутреннего нарушителя

- 63. Факторы актуальности обеспечения безопасности: 1. Высокие темпы роста парка ПК в разных сферах деятельности и резкое

- 64. 29.03.2005-8.04.2005 г. Москва Международный форум по обеспечению информационной безопасности. ОТМЕЧЕНО: 1. Системы обеспечения безопасности должны рассматриваться

- 65. В Будапеште 23.11.2001 Советом Европы была открыта для подписания «Конвенция о компьютерных преступлениях» (www.conventions.coe.int). Все киберпреступления

- 66. Информационная безопасность Самарский Государственный Университет Москва, 14 мая 2012 г. Третий российский форум по управлению интернетом:

- 67. Информационная безопасность Самарский Государственный Университет Министр связи и массовых коммуникаций РФ Игорь Щеголев Директор Координационного центра

- 68. Игорь Щеголев: пользователей сети Интернет: в мире – около 2 млрд. в России – 47% населения

- 69. Преступления в финансовом секторе (GROUP – IB) Самарский Государственный Университет

- 70. Преступления в финансовом секторе (GROUP – IB)

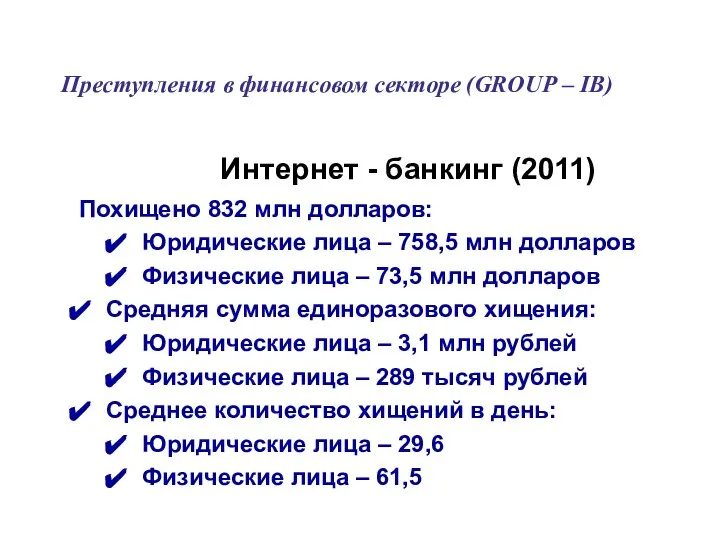

- 71. Похищено 832 млн долларов: Юридические лица – 758,5 млн долларов Физические лица – 73,5 млн долларов

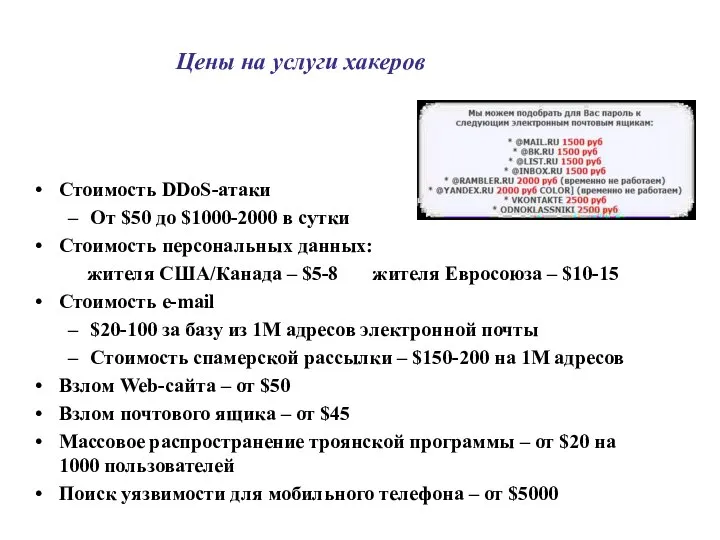

- 72. Цены на услуги хакеров Стоимость DDoS-атаки От $50 до $1000-2000 в сутки Стоимость персональных данных: жителя

- 73. Самарский Государственный Университет Угрозы мобильной технике

- 74. Самарский Государственный Университет Угрозы мобильной технике

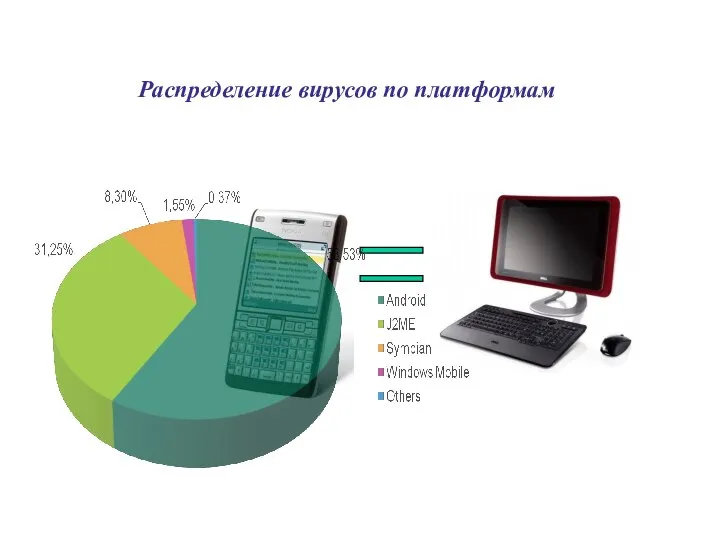

- 75. Распределение вирусов по платформам

- 76. Количество мобильных угроз

- 77. 2011: количество вредоносного ПО увеличилось вдвое Более 70 000 тысяч новых угроз каждый день Количество записей

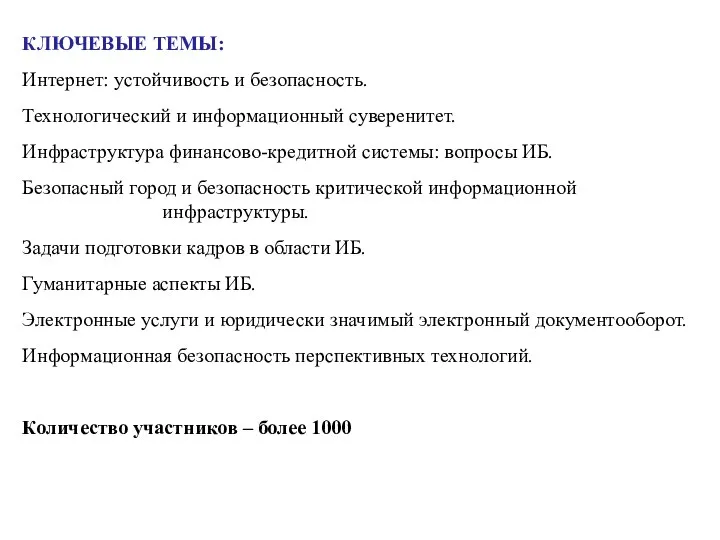

- 78. 5-6 февраля 2015 года состоялся 17-й Национальный форум информационной безопасности (ИНФОФОРУМ 2015).

- 79. КЛЮЧЕВЫЕ ТЕМЫ: Интернет: устойчивость и безопасность. Технологический и информационный суверенитет. Инфраструктура финансово-кредитной системы: вопросы ИБ. Безопасный

- 80. Мошков А.Н. – начальник БСТМ МВД России Зарегистрировано «компьютерных» преступлений в 2014 г. более 11 тыс.

- 81. Сычев А.М. – зам. нач. управления Защиты информации Банка России В 2014 г. выявлено 379 тыс.

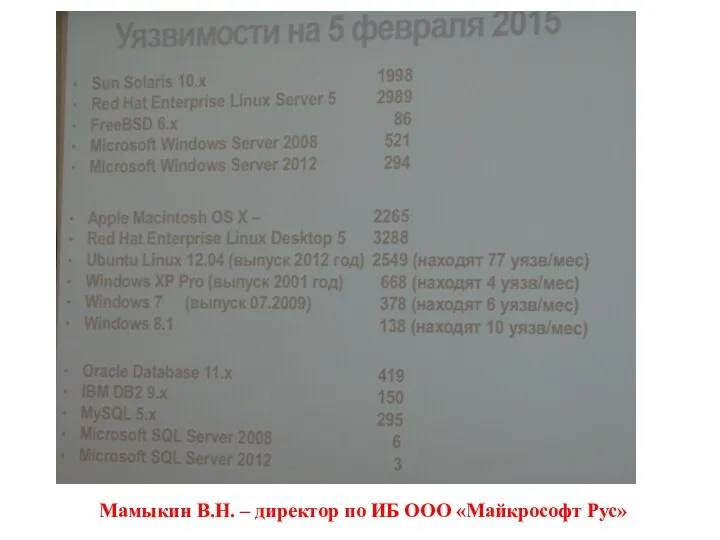

- 82. Мамыкин В.Н. – директор по ИБ ООО «Майкрософт Рус»

- 83. На заседании Совета Безопасности РФ 25.07.2007 г. Принят важный концептуальный документ «Стратегия развития информационного общества в

- 84. МЕСТО ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ В ОБЩЕЙ СИСТЕМЕ БЕЗОПАСНОСТИ РФ Научно-техническая безопасность Военная безопасность Экологическая безопасность Экономическая безопасность

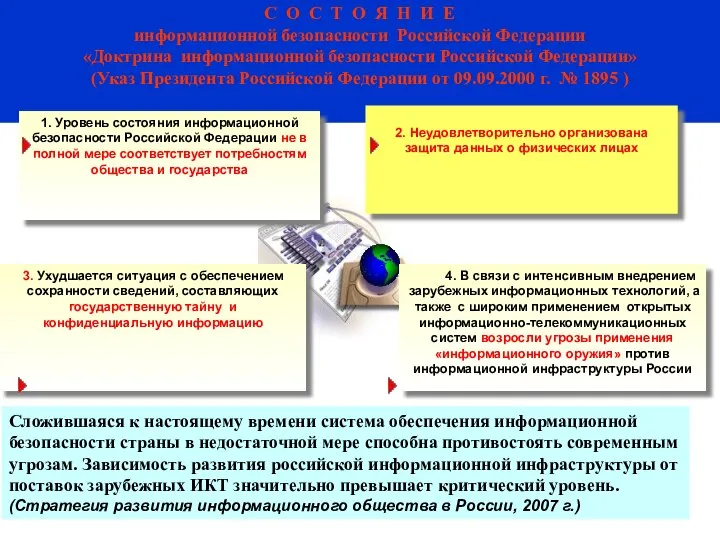

- 85. 1. Уровень состояния информационной безопасности Российской Федерации не в полной мере соответствует потребностям общества и государства

- 86. Наряду с расширением созидательных возможностей личности и общества, интенсивное развитие ИКТ создает новые возможности для реализации

- 87. Факторы, воздействующие на состояние ИБ. Политические: - становление новой Российской государственности на основе принципов демократии, законности,

- 88. Факторы, воздействующие на состояние ИБ. Экономические: переход России на рыночные отношения, появление множества коммерческих структур, производящих

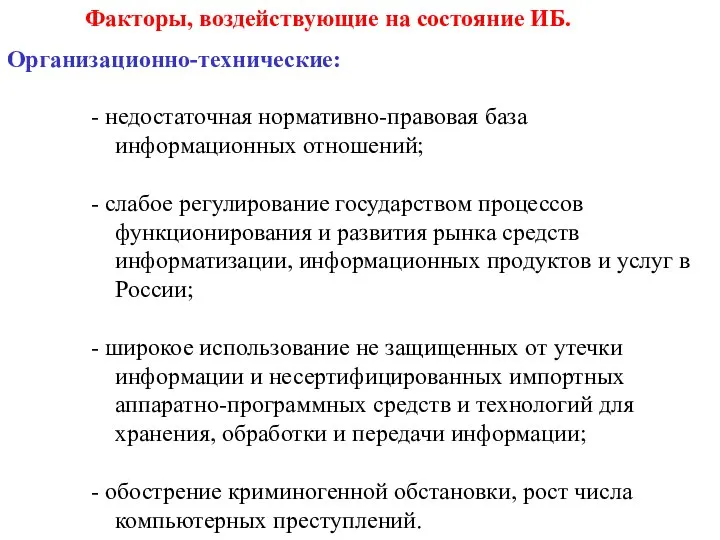

- 89. Факторы, воздействующие на состояние ИБ. Организационно-технические: - недостаточная нормативно-правовая база информационных отношений; - слабое регулирование государством

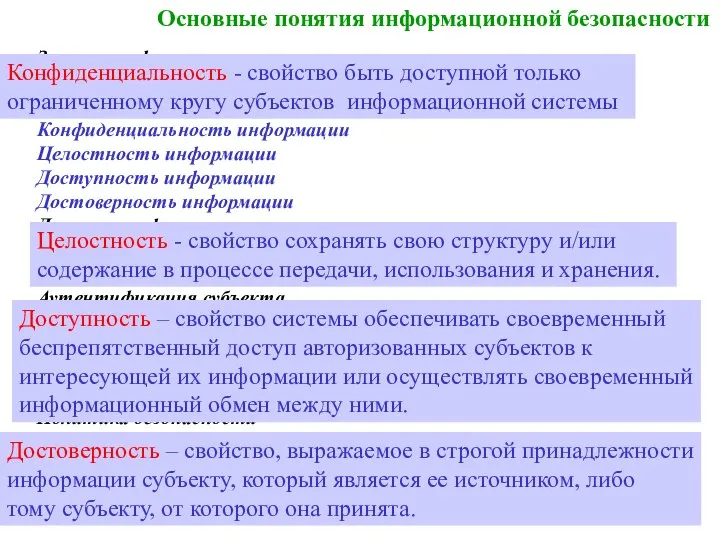

- 90. Основные понятия информационной безопасности ГОСТ Р 50922-96 «Защита информации. Основные термины и определения». Защита информации Информационная

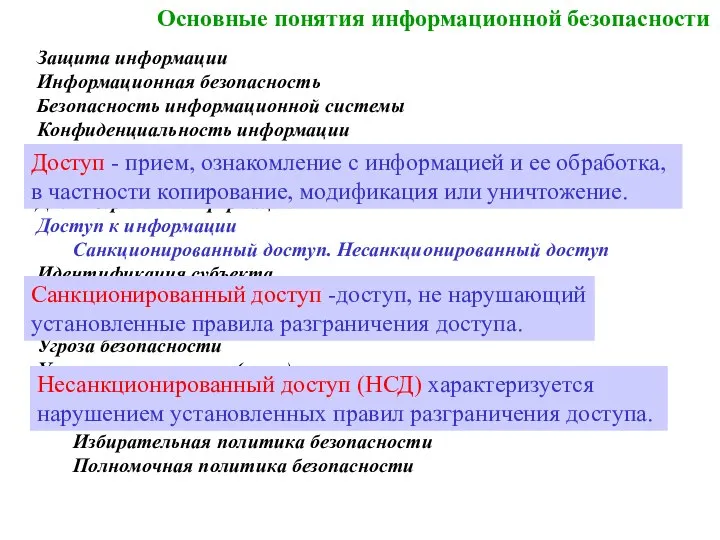

- 91. Основные понятия информационной безопасности Защита информации Информационная безопасность Безопасность информационной системы Конфиденциальность информации Целостность информации Доступность

- 92. Основные понятия информационной безопасности Защита информации Информационная безопасность Безопасность информационной системы Конфиденциальность информации Целостность информации Доступность

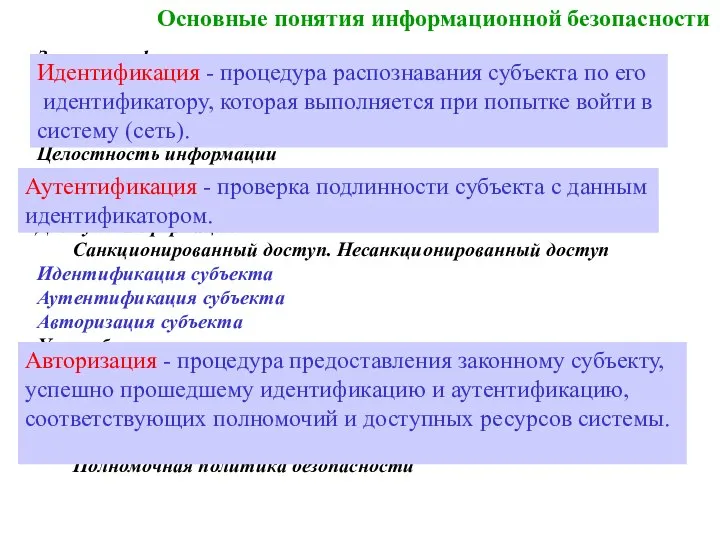

- 93. Основные понятия информационной безопасности Защита информации Информационная безопасность Безопасность информационной системы Конфиденциальность информации Целостность информации Доступность

- 94. Основные понятия информационной безопасности Защита информации Информационная безопасность Безопасность информационной системы Конфиденциальность информации Целостность информации Доступность

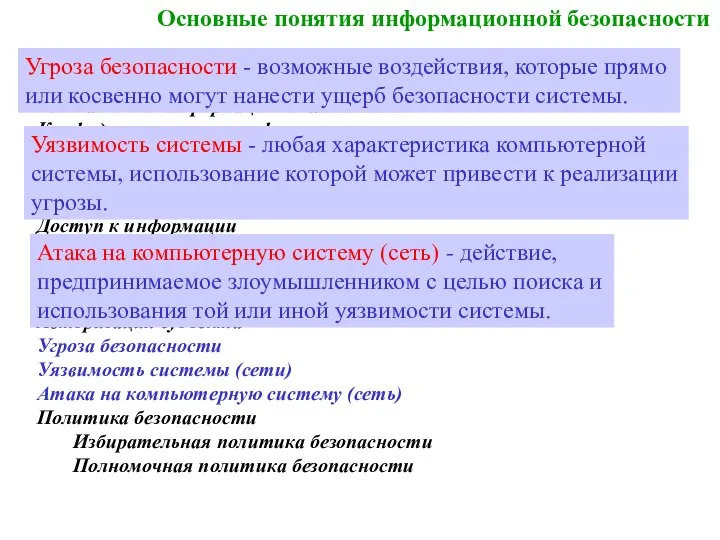

- 95. Основные понятия информационной безопасности Защита информации Информационная безопасность Безопасность информационной системы Конфиденциальность информации Целостность информации Доступность

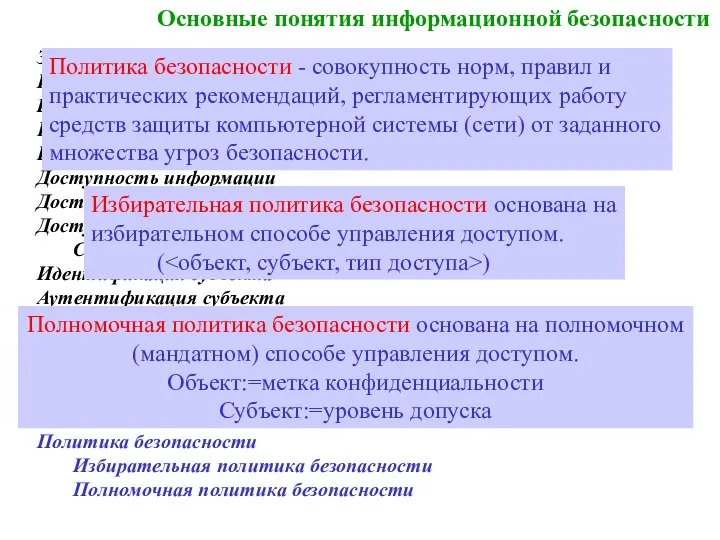

- 96. Основные понятия информационной безопасности Защита информации Информационная безопасность Безопасность информационной системы Конфиденциальность информации Целостность информации Доступность

- 97. Основные понятия информационной безопасности Защита информации Информационная безопасность Безопасность информационной системы Конфиденциальность информации Целостность информации Доступность

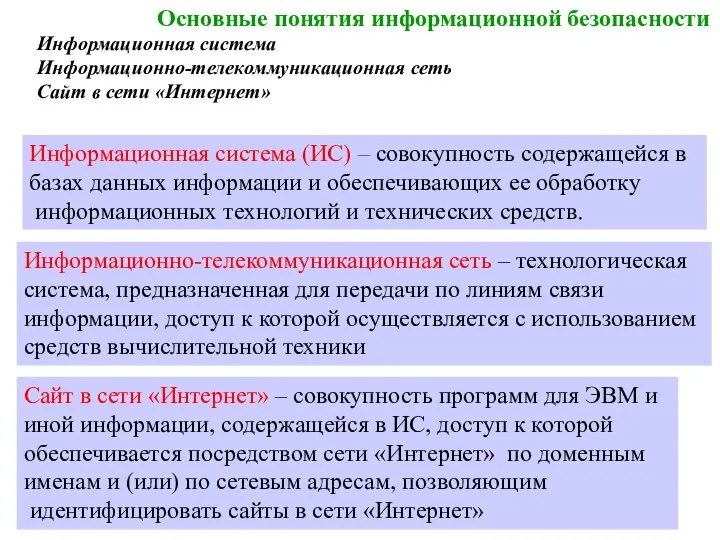

- 98. Основные понятия информационной безопасности Информационная система Информационно-телекоммуникационная сеть Сайт в сети «Интернет» Информационная система (ИС) –

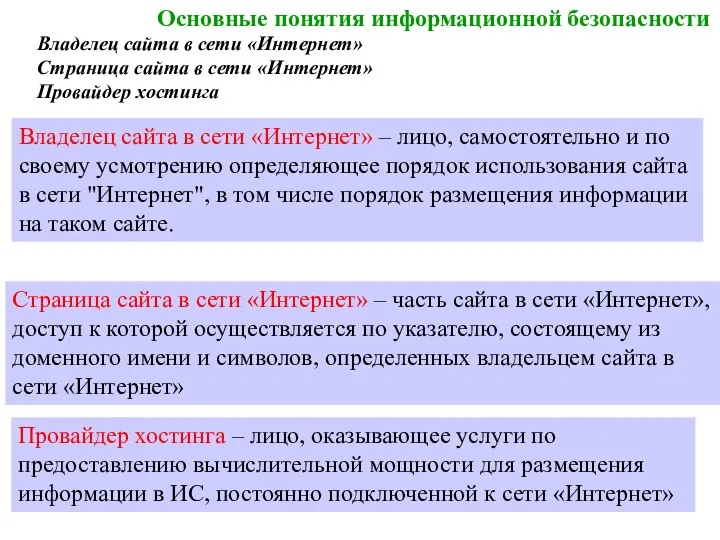

- 99. Основные понятия информационной безопасности Владелец сайта в сети «Интернет» Страница сайта в сети «Интернет» Провайдер хостинга

- 101. Скачать презентацию

Я старое ботаническое древо, Я старое ботаническое древо, Не гнущееся в суставах. Я прокладывал дорогу, Чтоб

Я старое ботаническое древо, Я старое ботаническое древо, Не гнущееся в суставах. Я прокладывал дорогу, Чтоб Электрические аппараты защиты трёхфазных асинхронных электродвигателей

Электрические аппараты защиты трёхфазных асинхронных электродвигателей Государственная гражданская служба. (Тема 3)

Государственная гражданская служба. (Тема 3) Оператор присваивания, ввод и вывод данных

Оператор присваивания, ввод и вывод данных Преимущества и трудности управления персоналом в холдинговых компаниях «Дао не делает ничего, однако ничего не остается не сдела

Преимущества и трудности управления персоналом в холдинговых компаниях «Дао не делает ничего, однако ничего не остается не сдела XXIX всемирная зимняя универсиада 2019 года в г. Красноярск

XXIX всемирная зимняя универсиада 2019 года в г. Красноярск Компьютерные сети

Компьютерные сети Нанотехнологии в химии

Нанотехнологии в химии  Стандартные математические функции языка CLIPS

Стандартные математические функции языка CLIPS Презентация по алгебре Числовые последовательности

Презентация по алгебре Числовые последовательности  Аутсорсинг

Аутсорсинг Философия сознания

Философия сознания Маркировка куриных яиц

Маркировка куриных яиц  Формирование информационной культуры учащихся Из опыта работы педагогического коллектива МОУ «Гуманитарно-экономический лицей

Формирование информационной культуры учащихся Из опыта работы педагогического коллектива МОУ «Гуманитарно-экономический лицей История развития рекламы Лекция Автор – СЕЛЕВИЧ Татьяна Семёновна, доцент кафедры маркетинга и антикризисного управления

История развития рекламы Лекция Автор – СЕЛЕВИЧ Татьяна Семёновна, доцент кафедры маркетинга и антикризисного управления Текстовые компоненты Delphi

Текстовые компоненты Delphi Античные цивилизации Средиземноморья

Античные цивилизации Средиземноморья Интересные факты о внутреннем водном транспорте Подготовили: Косолапов, Хабитуева, Псарева, Нефедов

Интересные факты о внутреннем водном транспорте Подготовили: Косолапов, Хабитуева, Псарева, Нефедов Основные положения теории риска

Основные положения теории риска 08. Miscellaneous (java)

08. Miscellaneous (java) Контроль как общая функция менеджмента

Контроль как общая функция менеджмента Подвеска колес автомобиля

Подвеска колес автомобиля Универсальный асинхронный приемопередатчик

Универсальный асинхронный приемопередатчик Соблюдение рекомендаций детского офтальмолога

Соблюдение рекомендаций детского офтальмолога Задачи на части 5 класс

Задачи на части 5 класс Пособия для обучающихся, как конструктор учебных ситуаций

Пособия для обучающихся, как конструктор учебных ситуаций Презентация на тему "Лидер интернет рекрутинга" - скачать презентации по Педагогике

Презентация на тему "Лидер интернет рекрутинга" - скачать презентации по Педагогике Шелленберг Надежда Васильевна учитель начальных классов Муниципальное казённое образовательное учреждение Москаленский лиц

Шелленберг Надежда Васильевна учитель начальных классов Муниципальное казённое образовательное учреждение Москаленский лиц